IIS 8.5 – Protéger le FTP des attaques « Brute force »

I. Présentation

Sur les serveurs, l'attaque classique est le "Brute force" c'est-à-dire que l'on teste toutes les combinaisons possibles afin de deviner le mot de passe d'accès à un service. Par exemple, si l'on devine la présence d'un serveur FTP sous Windows, on pourra se dire qu'il y a un compte "Administrateur" et donc qu'il ne reste plus qu'à trouver le mot de passe pour obtenir un accès.

Lors d'une attaque "Brute force" - qui peut conduire à un déni de service de la machine - de nombreux accès sont tentés sur le serveur afin d'essayer les milliers (et encore, je suis gentil) de combinaisons possibles pour espérer trouver le mot de passe.

IIS 8, depuis Windows Server 2012 R2, et donc implicitement IIS 8.5, intègre une fonctionnalité qui protège contre les attaques de type "Brute force. C'est ce que nous allons configurer dans ce tutoriel.

II. Procédure

Avant de commencer la configuration, il faut savoir que cette protection peut être activée uniquement au niveau du serveur IIS de manière globale pour l'ensemble des sites FTP, et non, au cas par cas.

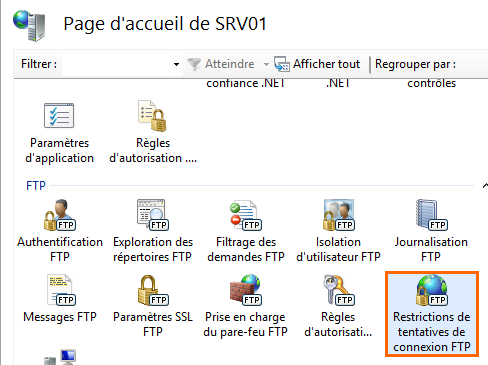

Ouvrez la console "Gestionnaire des services Internet (IIS)" sur votre serveur IIS et sélectionnez-le dans la console afin d'obtenir sa page d'accueil. Dans les modules affichés sur la partie centrale, double cliquez sur "Restrictions de tentatives de connexion FTP".

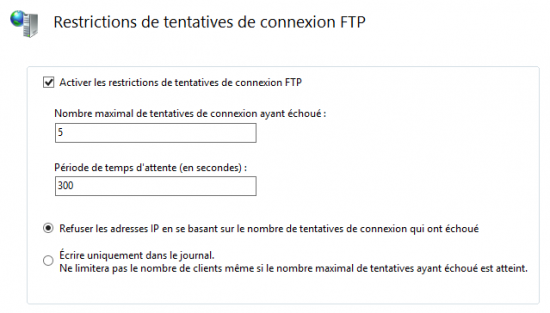

Cochez l'option "Activer les restrictions de tentatives de connexion FTP". Ensuite, il faut indiquer le nombre maximal de tentatives autorisées avant bannissement, puis indiquer la durée du bannissement (en secondes). Exemple : Bannissement de 5 minutes au bout de 5 échecs de connexion.

Laissez active l'option "Refuser les adresses IP en se basant sur le nombre de tentatives de connexion qui ont échoué", l'autre option permet également de journaliser ces tentatives.

III. Vérification du fonctionnement

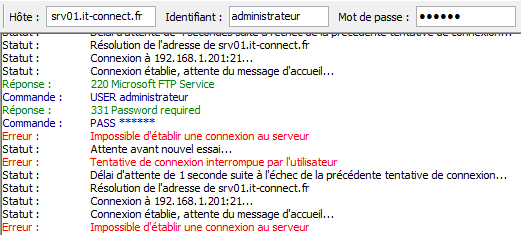

Pour vérifier le fonctionnement, il suffit de tenter de se connecter au serveur FTP en utilisant des identifiants aléatoirement. Par exemple, depuis une machine cliente équipée du client FTP FileZilla, j'ai tenté de me connecter avec l'utilisateur "Administrateur" et des mots de passe aléatoire.

Après 5 échecs, à la sixième tentative le serveur refuse ma connexion alors qu'avant le blocage, il arrive à se connecter et "bloque" au niveau du mot de passe ce dernier étant incorrect :

Votre serveur FTP est désormais protégé contre les attaques Brute force !