Cisco va ajouter l’authentification sans mot de passe à Cisco Duo

Les Américains de chez Cisco en ont marre de l'authentification par mots de passe ! Cisco va faire évoluer cet été sa solution Cisco Duo pour proposer la fonctionnalité "Passwordless Authentication", c'est-à-dire l'authentification sans mot de passe.

Sans négliger l'aspect sécurité, Cisco Duo va permettre de se connecter à un service sans saisir son mot de passe, mais simplement en s'appuyant à la place sur des clés de sécurité ou des éléments biométriques.

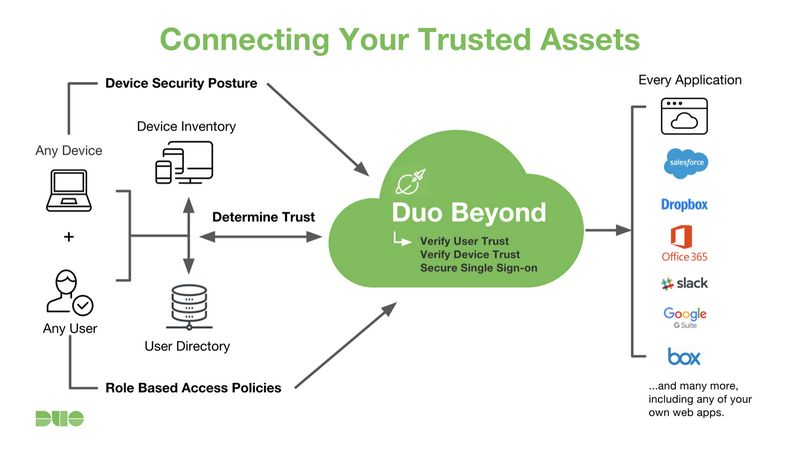

Petit retour en arrière : en 2018, Cisco a racheté la société Duo, ce qui a donné lieu par la suite à la solution Cisco Duo, aujourd'hui utilisée par plus de 25 000 entreprises. Grâce cette solution et cette acquisition, Cisco a pu ajouter des services basés sur l'authentification multifacteurs à sa solution Cisco Zero Trust Security. Aujourd'hui, Duo est compatible avec des centaines d'applications pour sécuriser la connexion d'un utilisateur, peu importe l'appareil utilisé.

La fonction Passwordless Authentication de Cisco Duo s'appuie sur la norme d'authentification Web nommée WebAuthn. Ensuite, c'est de la cryptographie asymétrique qui va entrer en jeu : grâce au chiffrement et à une paire de clés. La clé privée est stockée sur l'appareil de l'utilisateur tandis que la clé publique correspondante reste sur le serveur (et elle s'associe à un identifiant). Si un pirate souhaite compromettre le compte de l'utilisateur, il doit disposer de la paire de clés au complet. En complément, il faut savoir que chaque paire de clés est unique pour chaque site.

Lorsque Cisco parle d'éléments biométriques pour l'authentification sans mot de passe, cela signifie exploiter des fonctions bien connues pour générer les clés. Par exemple, sur les smartphones on parle de fonctions comme FaceID ou TouchID chez Apple : reconnaissance faciale et d'empreintes biométriques. Au niveau de Windows, on retrouve également une fonctionnalité de reconnaissance faciale par l'intermédiaire de Windows Hello, sous réserve d'avoir une webcam compatible.

Grâce à cette nouveauté, on complique la tâche pour les pirates d'une part, et on facilite la gestion des mots de passe pour l'utilisateur d'autre part. Même s'il existe d'excellents gestionnaires de mots de passe, ces derniers ne sont pas utilisés par tout le monde. Cisco n'est pas la seule entreprise s'intéresser à l'authentification sans mot de passe puisque d'autres éditeurs travaillent sur le sujet également, comme Lastpass. Avec cette nouvelle tendance, peut-être que d'ici quelques années les mots de passe "Password" et "123456" deviendront moins utilisés...

Bonjour,

Déjà merci pour les articles réguliers, c’est toujours un plaisir de les lire 🙂

Juste une petite précision sur la partie : « Grâce à cette nouveauté, on complique la tâche pour les pirates d’une part »

Je ne suis pas forcément d’accord de prime à bord (mais peut-être que je ne vois pas les choses de la bonne façon, je suis ouvert aux discussions 😉 ). Avoir plus de manières de s’authentifier c’est avoir une surface d’attaque plus grande. Si je peux me connecter à une application avec un mot de passe, mon visage et mon emprunte digitale il n’existe plus un seul chemin d’usurper mon identité, mais trois. Sachant que chaque manière de s’authentifier présente ses propres failles évidemment (mot de passe faible pour les mots de passe, photo de mon visage pour le faceID, …).

Je suis bien sûr conscient que les authentifications multifacteurs existent et permettent de renforcer tout ça, mais « le grand public » n’aime pas se compliquer la vie et veut aller au plus simple d’après mon expérience personnelle.

Hello,

Je suis d’accord qu’il faut que cela reste simple pour le grand public. Là où c’est plus sécurisé, c’est qu’il y a l’échange de clés : on peut deviner un mot de passe, mais en revanche il est plus difficile de récupérer la clé privée sur le poste de la personne pour s’authentifier auprès du service qui lui détient la clé publique correspondante. C’est surtout de ce point de vue là où on complique la tâche pour les pirates.

Pour revenir ce que tu dis et la phrase « Une photo du visage pour tromper le FaceID », ah bon ? C’est toujours possible ça ?

Bonne journée

Florian

Bonjour,

Effectivement, les clés sont plus efficaces qu’un mot de passe « classique » du moment que leurs créations respectent un certain protocole.

Je vois ce que tu veux dire du coup par « ça complique le travail des pirates ». Et dans ce sens oui, ça le rend plus technique et donc plus compliqué. Une vulnérabilité sur un mot de passe simple se transformant en vulnérabilité sur la création et l’échange des clés par exemple.

Pour FaceID non en effet, j’ai gardé un exemple très ancien dans ma tête qui n’a plus beaucoup de chance d’arriver de nos jours ! My bad sur cet exemple !

Merci pour tes précisions 😉