Gérer les permissions sur un montage CIFS

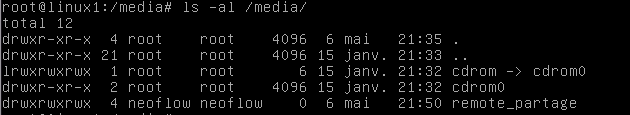

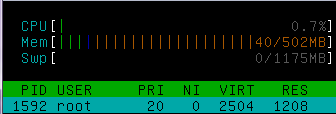

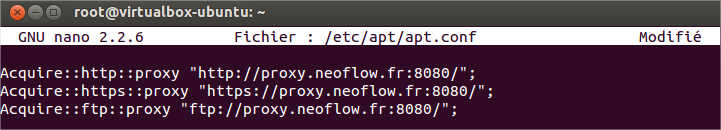

I. Présentation Dans ce tutoriel, nous allons apprendre à gérer les permissions sur un montage CIFS. La plupart du temps, les montages de dossiers partagés se font en tant que root avec l’option « auto ». On peut cependant gérer les permissions, le propriétaire et le groupe propriétaire de manière précise en montant un partage CIFS sous Linux. II. Gestion du propriétaire et du groupe Nous pouvons déjà affecter un montage à un utilisateur précis plutôt qu’au super-utilisateur « root ». Il nous faut pour cela récupérer l’uid « User Identifier » et le gid « Group Identifier » de l’utilisateur dans le fichier « /etc/passwd ». Par exemple pour l’utilisateur « neoflow » : L’UID (chiffre rose de gauche) et le GID (chiffre rose de droite) sont tous les deux « 1001 ». Nous allons donc utiliser ces chiffres pour former notre ligne de montage dans le fichier « /etc/fstab ». Si nous souhaitons par exemple monter notre partage distant « \\192.168.1.32\partage » dans le dossier local « /media/remote_partage » : mkdir /media/remote_partage Puis on modifie le fichier « /etc/fstab »

Lire cet article