pfSense 2.4 : Créer une règle de redirection de port

I. Présentation

Dans ce tutoriel, je vous propose de voir comment créer une règle de redirection de port avec pfSense, pour, par exemple, accéder à votre serveur web situé en DMZ. Lorsque l'on parle de redirection de port, le terme anglais correspondant est : port forwarding.

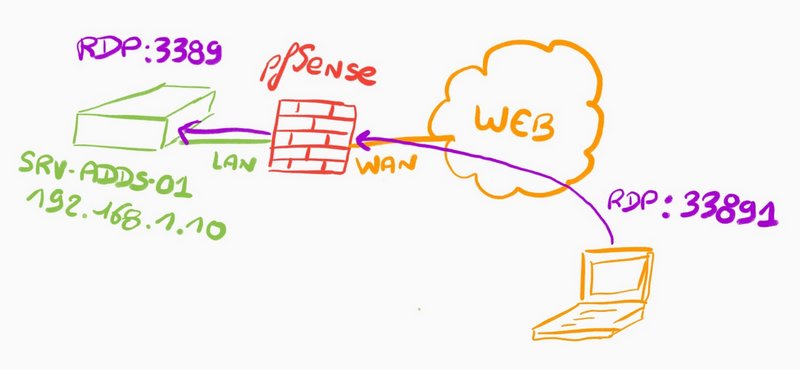

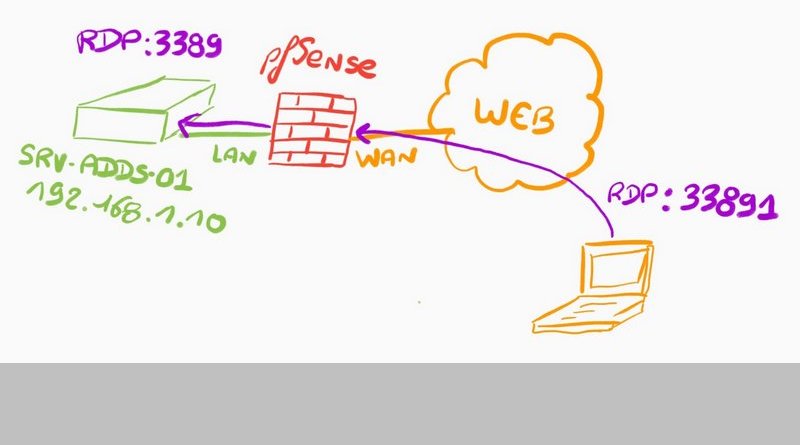

Dans l'exemple que je vous propose, on a un serveur Windows nommé "SRV-ADDS-01" accessible en bureau à distance via le protocole RDP sur le port par défaut (3389). Ce serveur est accessible uniquement par l'intermédiaire du firewall pfSense. Je souhaite pouvoir y accéder depuis mon PC qui est lui connecté à Internet. Par mesure de sécurité, je souhaite y accéder avec le port 33891 en RDP : qu'est-ce que cela signifie ? Il faudra rediriger le flux à destination de l'adresse IP WAN du pfSense, sur le port 33891, vers l'adresse IP 192.168.1.10 (SRv-ADDS-01), sur le port 3389. J'aurais pu choisir un autre port que 33891, mais je ne souhaite pas utiliser le port par défaut.

Autrement dit, une requête envoyée sur l'adresse IP WAN du pfSense, sur le port 33891 sera automatiquement redirigée vers l'adresse IP 192.168.1.10 sur le port 3389.

II. Configurer une règle de port forwarding

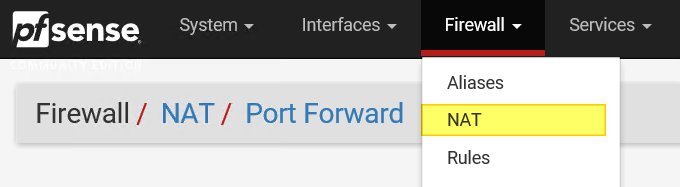

Connectez-vous à l'interface web de pfSense. Accédez ensuite à : Firewall > NAT.

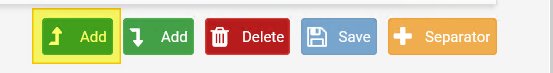

Cliquez sur le bouton "Add", si c'est votre première règle, il n'y a pas d'importance entre les deux boutons "Add". Lorsque vous en aurez plusieurs, l'ordre pourra avoir son importance (en fonction du contenu des règles, notamment s'il y a conflit).

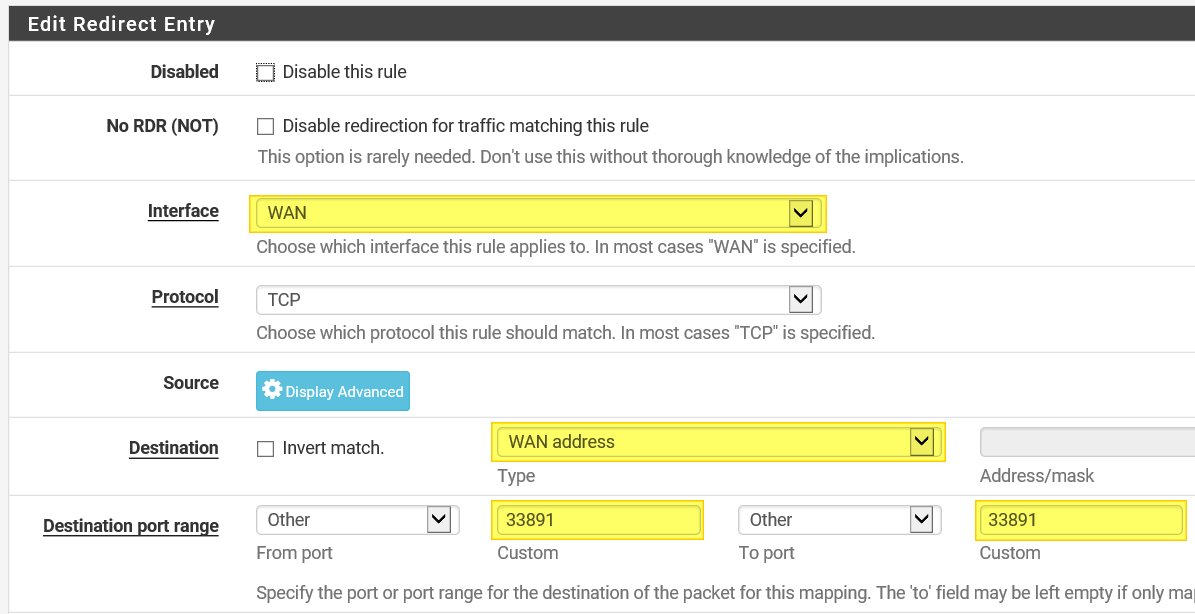

Voilà le formulaire de création d'une règle s'affiche. Les valeurs à définir sont les suivantes :

- Interface : WAN, car la requête du poste client va arriver sur l'interface WAN du pfSense

- Destination : WAN Address, car le client va envoyer sa requête sur l'adresse IP WAN de pfSense

- Destination port range : 33891, deux fois car nous ne souhaitons pas rediriger une plage de ports mais uniquement ce port, donc ce sera du port 33891 au port 33891. Si vous souhaitez rediriger le flux pour un serveur web, la valeur sera surement 80 (http) ou 443 (https)

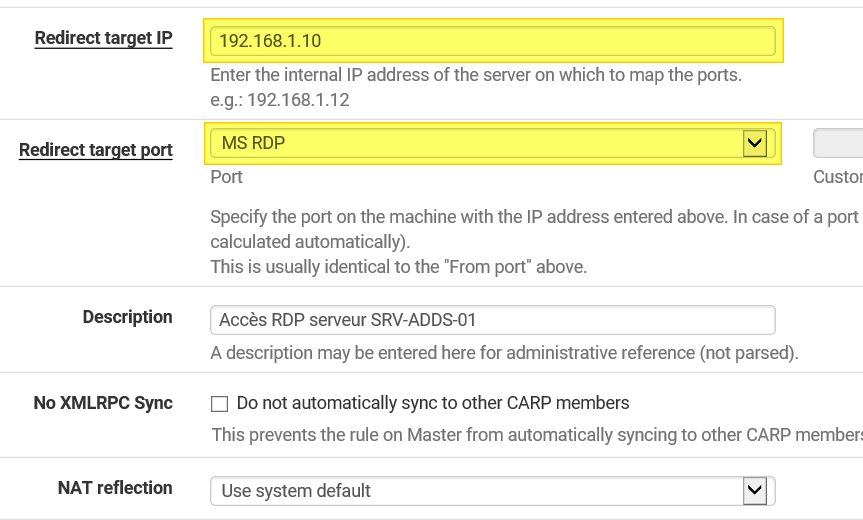

Ensuite, un peu plus bas dans la page, nous allons indiquer vers quelle adresse IP nous souhaitons rediriger le flux, et sur quel port.

- Redirect target IP : 192.168.1.10, car c'est l'adresse IP du serveur cible (SRV-ADDS-01)

- Redirect target port : MS RDP, car il s'agit d'un flux RDP sur le port par défaut

- Description : indiquez une description pour décrire l'usage de cette règle, c'est important

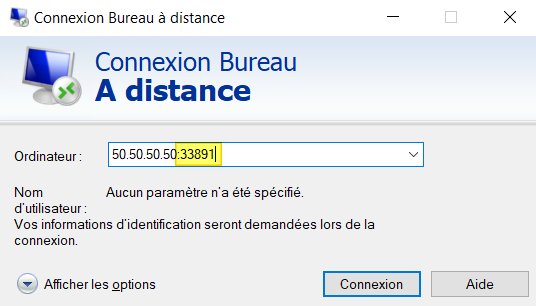

Il ne reste plus qu'à valider pour créer la règle et ensuite appuyez sur le bouton pour appliquer les changements NAT. Il ne reste plus qu'à tenter une connexion à partir d'un client connecté à Internet. On indique l'adresse IP publique (WAN) de pfSense, par exemple 50.50.50.50 et on pense à préciser le port d'accès 33891.

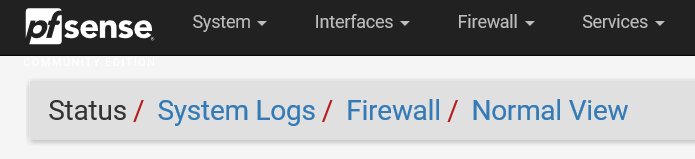

Votre règle ne fonctionne pas ? Vérifiez les paramètres et regardez les logs : Status > System Logs > Firewall.

Exposé un service RDS aux monde extérieur est dangereux même si on prend soin de changer le port.

Cela n’empêchera pas une attaque de type brute force ou zéro day sur le serveur.à partir de là tout est perdue.

Il s’agit probablement de montrer comment réaliser un nat avec des ports différent entre l’extérieur et un serveur .

Ne fait pas ça s’il vous plaît ça tue des chatons

Je suis d’accord avec toi, ce n’était que pour l’exemple 🙂

Bonjour Florian, c’est (encore) Olivier, je me réjouissais de trouver ici en partie la réponse à mes questions, mais je vois que ce n’est pas une « best practice ». Alors que faut-il faire quand on veut ceci de manière « safe » et conforme aux state of the art? Par ailleurs, à part sur votre site, où puis-je me mettre à niveau en réseau, ou quelles lectures me conseilleriez-vous pour m’y mettre en autodidacte? J’ai les bases de la connaissance réseau, sans toutefois en être un spécialiste. Je me heurte très vite à des contenus dépassant ma capacité de compréhension dès que je cherche un peu sur « Google est ton ami… »