Un audit révèle 2 failles dans Thunderbird Send, un service clé dans la future offre Thunderbird Pro

Dans le cadre de la préparation de l'offre Thunderbird Pro attendue pour 2026, l'équipe de Thunderbird a sollicité des prestataires externes pour réaliser un audit de sécurité de Thunderbird Send, son futur service de partage de fichiers. Cet audit a permis d'identifier et de corriger plusieurs vulnérabilités importantes.

Un audit pour sécuriser l'héritier de Firefox Send

Avec l'abonnement Thunderbird Pro, Thunderbird souhaite proposer une suite complète de services respectueux de la vie privée. Parmi ces services, Thunderbird Send aura un rôle à jouer, notamment pour le partage des pièces jointes : cet outil permettra le partage de fichiers volumineux avec un chiffrement de bout en bout. Il faut le considérer comme l'héritier de Firefox Send.

Dans un nouvel article de blog, Thunderbird affirme avoir collaboré avec l'Open Source Technology Improvement Fund (OSTIF) et le cabinet 7ASecurity pour réaliser un audit en boîte blanche. Concrètement, les auditeurs ont eu un accès total aux informations pour éplucher le service : code source (côté client et serveur), environnements de test et documentation complète.

Le périmètre de l'analyse ne s'est pas limité au code de l'application. Il y a également eu des analyses sur les points suivants :

- L'analyse de la chaîne d'approvisionnement logicielle (afin d'évaluer la gestion des dépendances).

- La modélisation des menaces (threat modelling) pour anticiper des vecteurs d'attaque encore inconnus.

- L'infrastructure partagée par l'ensemble des produits Thunderbird.

Suite à cet audit, deux failles de sécurité importantes ont été identifiées, et 22 recommandations ont été émises pour durcir la configuration.

"Par exemple, tous les services Thunderbird Pro fonctionnent actuellement sous un seul compte AWS. Cela est tout à fait normal au début de la création d'une plateforme. À mesure que les services mûrissent et se distinguent davantage, nous les répartirons sur des comptes distincts afin de renforcer leur isolation.", peut-on lire. Toujours sur AWS, un bucket S3 exposé sur Internet a été identifié : n'importe qui pouvait accéder à son contenu.

Des failles corrigées dans Thunderbird Send

Cet audit a permis d'identifier et de corriger deux vulnérabilités inconnues jusqu'ici. Les deux problèmes de sécurité, classés respectivement comme critique et élevé, sont les suivants :

- Une exposition de données via l'API : un point de terminaison (endpoint) de l'API pouvait potentiellement exposer certaines données utilisateur sans nécessiter d'authentification.

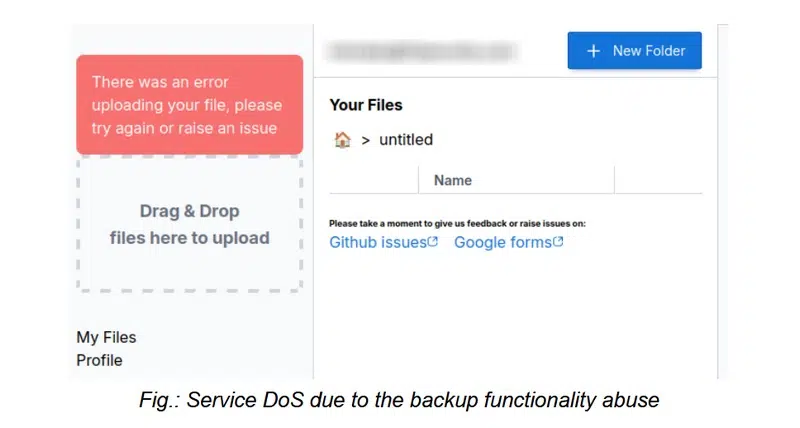

- Un risque de déni de service (DoS) : une faille dans la conception permettait une attaque visant à rendre le service indisponible.

Ces travaux et cet audit ne datent pas d'hier, puisque ces deux vulnérabilités ont été corrigées dès le mois d'avril.

Par ailleurs, Thunderbird prévoit d'implémenter des attestations de construction (build attestations, en anglais). Concrètement, cette mesure technique permettra à n'importe quel utilisateur de vérifier que le logiciel qu'il utilise provient bien de Thunderbird et n'a pas été altéré.

"L'Open Source ne fonctionne que lorsque tout le monde peut voir le travail, le questionner et le vérifier. Thunderbird Pro suivra ces mêmes valeurs alors qu'il se développe en un écosystème complet de services sécurisés et respectueux de la vie privée.", peut-on lire dans le communiqué.

Vous pouvez consulter le rapport d'audit de 71 pages via cette page.