Administrateurs Azure : préparez-vous, le MFA devient incontournable en octobre 2025

Dans le cadre de son projet "Secure Future Initiative", Microsoft va imposer l'authentification multifacteur pour la gestion des ressources Azure, dès octobre 2025. Qu'est-ce que ça change ? Voici ce que vous devez savoir.

MFA : une nouvelle obligation pour les administrateurs Azure

À partir du 1er octobre 2025, Microsoft va progressivement imposer l'utilisation de l'authentification multifacteur (MFA) pour toutes les actions de gestion de ressources sur Azure, en particulier avec les outils d'administration. Cette mesure concernera l'ensemble des tenants Azure et s'appliquera à tous les utilisateurs.

"La mise en œuvre s'applique à tous les tenants Azure dans le Cloud public et à tous les utilisateurs. Cela inclut l'automatisation et les scripts utilisant les identités des utilisateurs (au lieu d'application ID).", précise Microsoft.

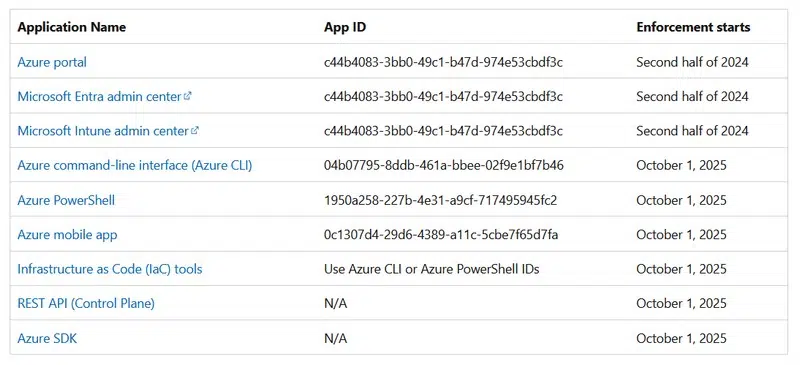

Cette annonce marque le lancement de la deuxième phase de la feuille de route de Microsoft dédiée au renforcement de la sécurité des accès. La première, désormais achevée, portait sur la sécurisation des portails Azure, Intune et Entra ID, où le MFA est devenu obligatoire.

Dans sa documentation, la firme de Redmond apporte des précisions sur le périmètre de cette nouvelle politique : "À compter du 1er octobre 2025, l'application de la MFA débutera progressivement pour les comptes qui se connectent à Azure CLI, Azure PowerShell, l'application mobile Azure, les outils IaC et les endpoints de l'API REST pour effectuer toute opération de Création, Mise à jour ou Suppression."

Les outils concernés sont donc ceux utilisés au quotidien par les administrateurs et les équipes DevOps.

Pour éviter tout problème de compatibilité, il est recommandé de mettre à jour Azure CLI vers la version 2.76 (ou ultérieure) et Azure PowerShell vers la version 14.3 (ou ultérieure). Sinon, vous risquez de ne pas pouvoir vous connecter.

Le délai étant serré (seulement 1 mois), Microsoft offre un délai supplémentaire à ceux qui le souhaitent : "Microsoft permet aux clients ayant des environnements complexes ou des obstacles techniques de reporter l'application de la phase 2 pour leurs tenants jusqu'au 1er juillet 2026.", peut-on lire. Si le lancement de la phase 1 a déjà été repoussé, celui de la phase 2 le sera également à la même date.

Une stratégie de sécurité globale

Cette évolution n'est pas un acte isolé, mais s'inscrit dans la stratégie globale "Secure Future Initiative" de Microsoft, visant à renforcer la posture de sécurité de tous ses produits. Le MFA obligatoire sur ces accès est donc une action prévue dans la feuille de route de ce projet.

Selon une étude menée par Microsoft, l'activation de l'authentification multifacteur permet de résister à 99,99% aux tentatives de piratage de comptes. Même lorsque les attaquants disposent d'identifiants volés, la MFA réduit le risque de compromission de 98,56%.

Qu'en pensez-vous ?

Bonjour,

Saurais tu, stp, si ça impactera les connexion avec un SPN via certificat ? Si oui saurais tu comment ça va se passer pour l’authentification dans ce cas là ?

Merci

Réponse trouvé :

https://learn.microsoft.com/en-us/entra/identity/authentication/concept-mandatory-multifactor-authentication?tabs=dotnet

Workload identities, such as managed identities and service principals, aren’t impacted by either phase of this MFA enforcement. If user identities are used to sign in as a service account to run automation (including scripts or other automated tasks), those user identities need to sign in with MFA once enforcement begins. User identities aren’t recommended for automation. You should migrate those user identities to workload identities.