Comment configurer le SSO OneDrive par GPO ?

Sommaire

I. Présentation

Dans ce tutoriel, nous allons voir qu'il est possible d'activer le SSO (authentification unique) pour OneDrive sur Windows, afin que OneDrive se configure automatiquement et qu'il soit prêt à être utilisé sans aucune intervention de la part de l'utilisateur final ! Grâce à cette configuration et au SSO, on simplifie la vie des utilisateurs. Autrement dit, l'utilisateur ouvre sa session Windows, via son compte Active Directory, et OneDrive est automatiquement connecté et configuré !

Précédemment, et c'est un prérequis pour suivre ce tutoriel, nous avons vu comment mettre en place le SSO dans un environnement où il y a un Active Directory, Azure AD Connect et Office 365.

Pour suivre ce tutoriel, vous avez également besoin d'intégrer les modèles d'administration (ADMX) de OneDrive au sein de votre Active Directory. Pour cela, suivez ce tutoriel :

II. Activer l'authentification unique OneDrive par GPO

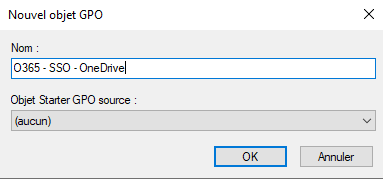

Contrairement à la GPO configurée dans le cadre du tutoriel sur la mise en place du SSO, ici nous allons configurer des paramètres qui s'appliquent au niveau de l'ordinateur. Pour ma part, je crée une nouvelle GPO "O365 - SSO - OneDrive" sur mon environnement Active Directory et je crée une liaison avec l'OU "PC".

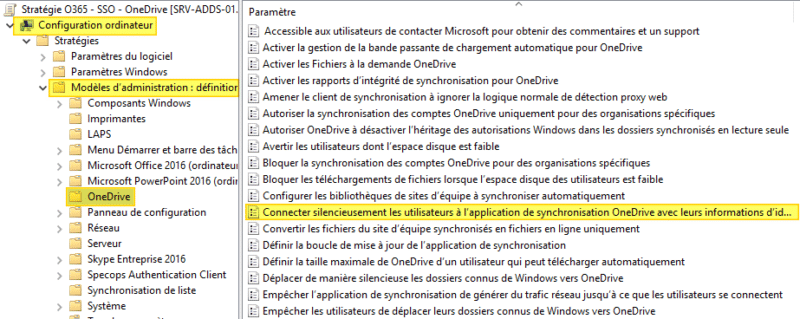

Une fois que la GPO est créée, nous devons parcourir les paramètres de cette façon :

Configuration ordinateur > Stratégies > Modèles d'administration > OneDrive

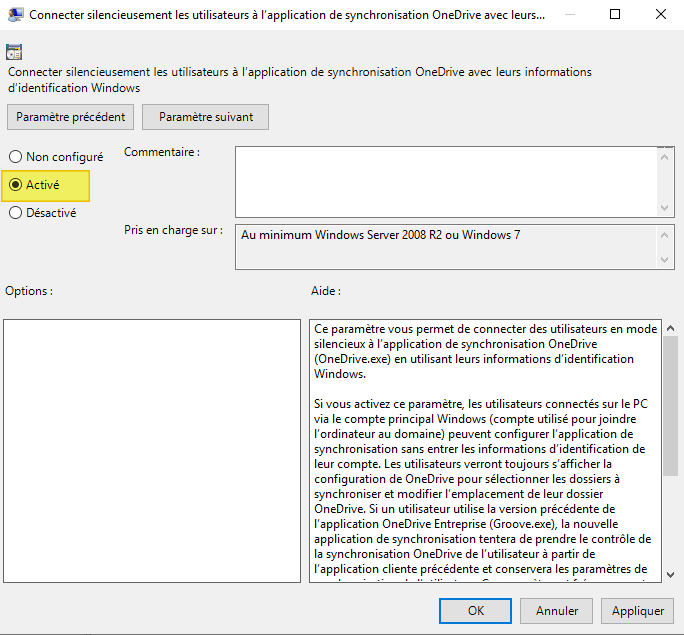

Ici, il y a un paramètre nommé "Connecter silencieusement les utilisateurs à l'application de synchronisation OneDrive avec leurs informations d'identification Windows".

Nous devons l'activer, comme ceci :

Aussi surprenant que cela puisse paramètre, c'est tout ! Avec ce simple paramètre, on active le SSO (authentification unique) avec OneDrive ! Néanmoins, nous allons voir dans la suite de ce tutoriel que c'est préférable d'aller un peu plus loin dans la configuration de OneDrive.

III. Affiner la configuration de OneDrive par GPO

La GPO OneDrive mérite d'être affinée, car actuellement, un utilisateur sera authentifié sur OneDrive automatiquement et donc OneDrive va être actif. Ce qui signifie que OneDrive sera en place avec une configuration par défaut, et que l'utilisateur peut bricoler la configuration du client OneDrive. Personnellement, je pense que c'est mieux d'aller un peu plus loin pour garder la maîtrise de OneDrive. Par exemple pour :

- Activer la fonctionnalité de "Fichiers à la demande" pour éviter de tout synchroniser en local et surcharger l'espace disque local

- Contrôler la bande passante que peut utiliser le client OneDrive

- Activer / désactiver la redirection de Bureau, Documents et Images dans OneDrive

- Autoriser uniquement la synchronisation du compte de votre entreprise

- Etc...

Regardons quelques paramètres à titre d'exemple... Toujours au même endroit que précédemment.

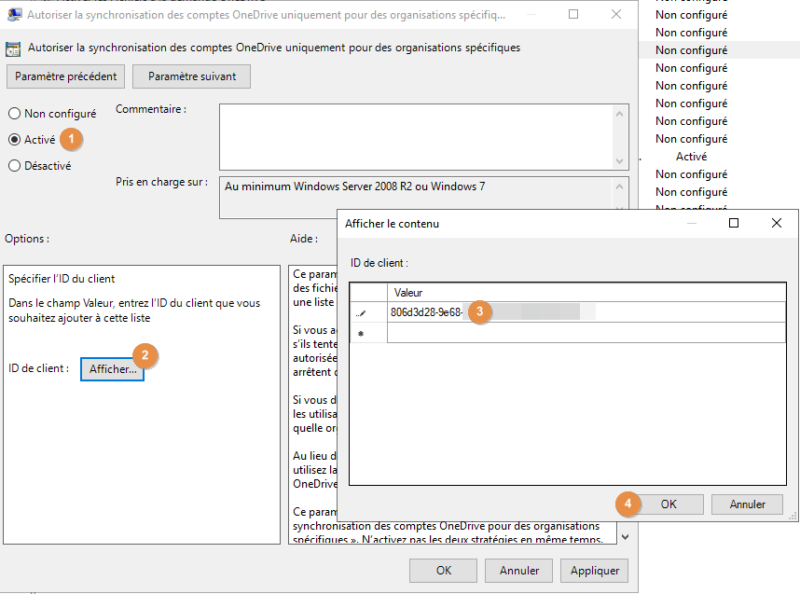

A. Autoriser uniquement la synchronisation sur certains tenants

Le paramètre "Autoriser la synchronisation des comptes OneDrive uniquement pour des organisations spécifiques" vous permettre d'être sûr que vos utilisateurs ne vont pas synchroniser d'autres OneDrive sur leur machine. Par exemple, le OneDrive d'un compte personnel ou d'un autre tenant. Pour cela, il faut cliquer sur "Activé" (1), puis sur le bouton "Afficher" (2), afin d'ajouter l'ID de votre tenant (3) avant de valider (4). Vous pouvez ajouter plusieurs ID de tenant, ce qui est plutôt bien.

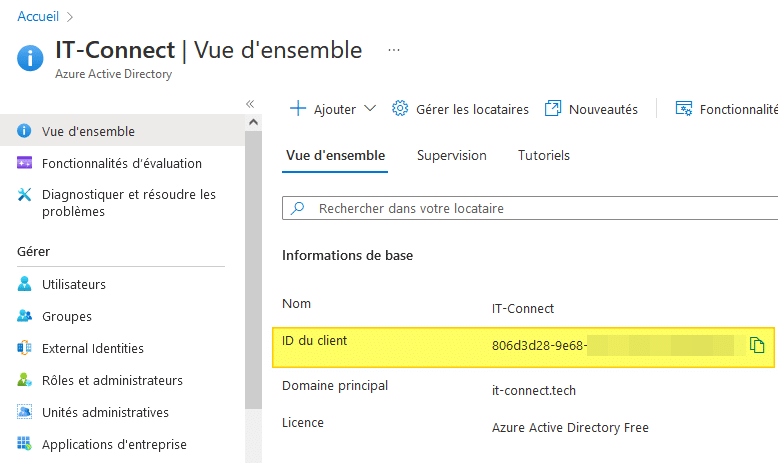

Vous allez me dire : "où est-ce que je récupère l'ID du tenant ?". Bonne question. En fait, il faut se connecter sur le portail Azure Active Directory et regarder dans la vue d'ensemble afin de récupérer la valeur "ID du client". Voici un exemple :

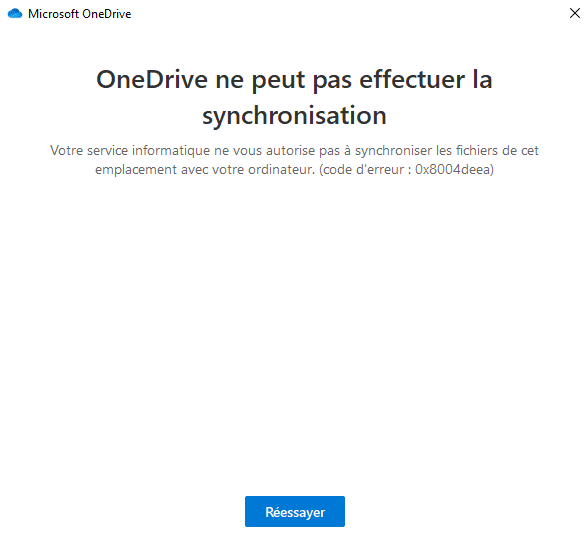

En activant ce paramètre, si un utilisateur essaie d'ajouter un compte qui n'appartient pas à un tenant autorisé, le message suivant apparaît :

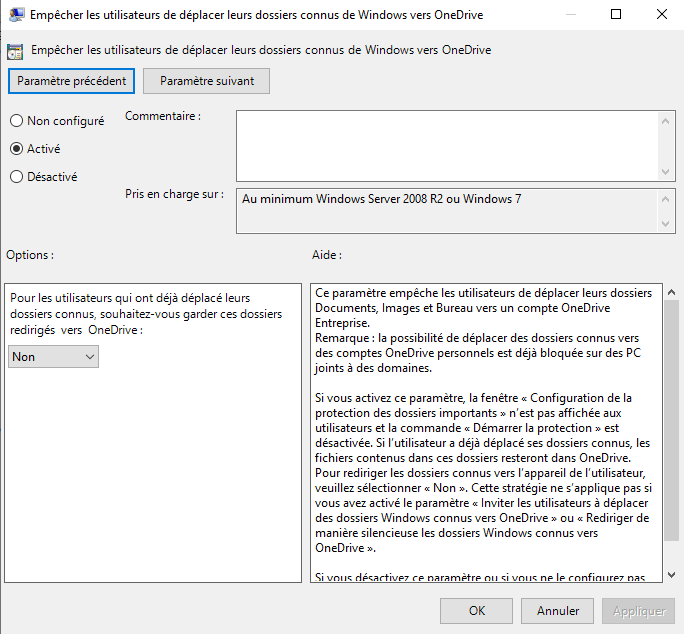

B. Gérer les dossiers connus OneDrive

Dans le même esprit, on peut empêcher les utilisateurs de déplacer les dossiers Bureau, Documents et Images vers OneDrive. À ce niveau, tout dépend de la politique de votre entreprise, et disons que pour une école, cela peut être pertinent pour les étudiants. Si vous désirez bloquer cette fonctionnalité, activez le paramètre "Empêcher les utilisateurs de déplacer leurs dossiers connus de Windows vers OneDrive". Ensuite, vous devez choisir si vous souhaitez garder la redirection sur OneDrive ou non pour les utilisateurs qui ont déjà appliqué cette configuration.

Par défaut, la redirection des dossiers connus vers OneDrive n'est pas activée, mais l'utilisateur peut l'activer si vous ne gérez pas cette fonctionnalité, alors méfiance ! 🙂

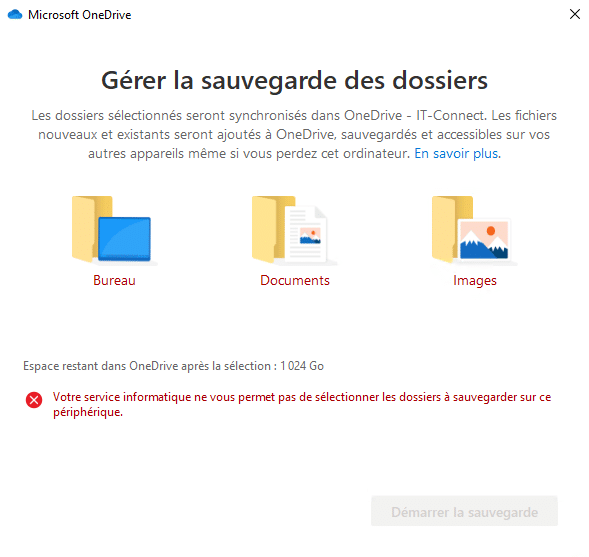

Lorsque ce paramètre est appliqué, on peut voir que l'utilisateur ne peut plus gérer cette fonctionnalité, et un message d'avertissement s'affiche.

Voilà pour les exemples pour affiner la configuration de OneDrive par GPO. Pour finir, nous allons tester le SSO afin de voir si notre configuration fonctionne !

IV. Tester le SSO OneDrive

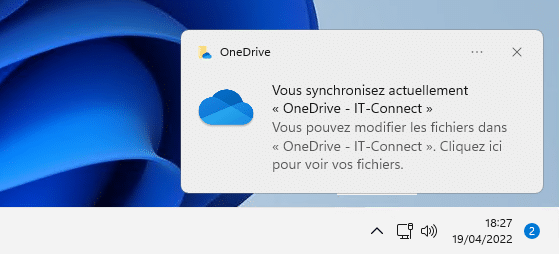

Pour tester le SSO, c'est tout simple puisqu'il suffit de se connecter sur un ordinateur du domaine sur lequel s'applique la GPO. Pour ma part, la configuration fonctionne parfaitement : à peine la session ouverte, le OneDrive de mon utilisateur s'est connecté et initialisé sans aucune action de ma part, donnant lieu à la notification suivante :

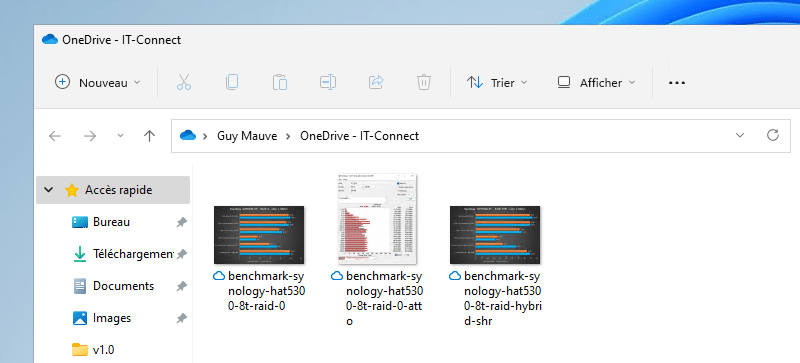

Si j'accède au OneDrive de cet utilisateur via l'Explorateur de fichiers, je peux visualiser les données ! 🙂 - Ainsi, il est possible d'accéder aux données existantes ou de charger facilement de nouvelles données sur son espace de stockage OneDrive.

Nous venons de voir comment configurer le SSO OneDrive par GPO, mais n'oubliez pas de configurer correctement le SSO au niveau d'Azure AD Connect.

J’adore ce site : tout y est toujours très claire, c’est niquel, bravo et continuez comme ça !

Merci beaucoup, on va continuer alors ! 😉

Bonjour,

Tout d’abord, merci pour ce tuto !

Pourriez-vous m’indiquer comment activer la redirection automatique des dossiers onedrive afin que Bureau, Mes Documents & Mes images soient synchronisés automatiquement ?

Merci beaucoup par avance,

William

Bonjour,

Mais je n’ai pas du tout cette arborescence.

N’y a t-il pas un service ou option à activer?

Merci