CVE-2021-42321 : la nouvelle faille critique qui touche Microsoft Exchange !

Derrière le nom CVE-2021-42321, se cache une faille critique qui touche les serveurs de messagerie Microsoft Exchange, et comme les failles ProxyShell et ProxyLogon, elle pourrait faire parler d'elle.

Si vous avez un serveur de messagerie sous Microsoft Exchange 2016 ou Exchange 2019, vous devriez lire cet article avec une attention particulière. Exchange est victime d'une nouvelle faille de sécurité qui permet à un attaquant authentifié d'exécuter du code à distance sur votre serveur, d'après les informations publiées par Microsoft sur le site TechCommunity. Cette vulnérabilité affecte les serveurs on-premise et les serveurs Exchange en mode hybride. et elle est déjà exploitée par les hackers dans le cadre de cyberattaques.

Se protéger contre les failles Exchange de novembre 2021

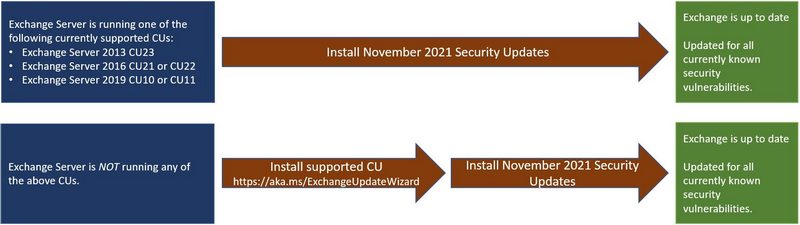

Pour protéger votre serveur de messagerie, Microsoft a précisé qu'il y a deux chemins de mises à jour possibles, selon la version actuelle de votre serveur Exchange. Vous devez avoir un serveur Exchange avec un CU spécifique afin de pouvoir installer la mise à jour de sécurité de novembre 2021.

Au sein du Patch Tuesday de novembre 2021, Microsoft a corrigé plusieurs failles pour Exchange, y compris pour Exchange 2013 d'où sa présence dans le schéma ci-dessus. La firme de Redmond vous recommande de mettre à jour votre serveur de messagerie au plus vite.

Mon serveur Exchange est-il ciblé ?

À l'instant t, il est possible de savoir s'il y a eu une tentative d'exploitation de ces nouvelles failles sur votre serveur Exchange. Pour cela, vous pouvez dégainer la console PowerShell et exécuter la commande suivante pour analyser les journaux de votre serveur :

Get-EventLog -LogName Application -Source "MSExchange Common" -EntryType Error | Where-Object { $_.Message -like "*BinaryFormatter.Deserialize*" }

Si la commande vous retourne un ou plusieurs résultats, ce n'est pas bon signe et vous devez approfondir les recherches sur votre serveur Exchange.

Par ailleurs, souvenez-vous que le mois dernier Microsoft a annoncé la mise en ligne d'un nouveau module pour Exchange baptisé "Microsoft Exchange Emergency Mitigation" (EM). Microsoft Exchange Emergency Mitigation permet d'appliquer sur votre serveur de messagerie les mesures d'atténuation, de protection, lorsqu'une nouvelle faille critique voit le jour, en attendant l'installation du correctif. Pour la faille CVE-2021-42321, Microsoft n'a pas précisé si ce nouveau module était en mesure de réagir pour protéger vos serveurs en attendant l'installation du patch, c'est dommage.