Cette nouveauté pour Google Chrome va empêcher les pirates d’utiliser les cookies de session volés !

Google a annoncé une nouvelle fonctionnalité de sécurité très intéressante pour son navigateur Google Chrome qui permettra à chaque cookie de session d'être lié à l'appareil, ce qui empêche un attaquant de compromettre un compte à partir d'un cookie volé. Faisons le point !

Lorsqu'un utilisateur se connecte à un site web ou un service en ligne, un cookie de session est déposé sur son appareil dès lors que l'authentification réussie. Ce cookie est présent que le compte soit protégé ou non par du MFA. C'est pour cette raison que les cybercriminels utilisent des logiciels malveillants, notamment des info-stealers, capables de voler les cookies de session, car ce précieux fichier permet d'usurper la session d'un utilisateur sans connaitre les identifiants.

Lorsque vous naviguez sur Internet, les cookies de sessions sont gérés par les navigateurs. Google Chrome, qui est le navigateur le plus utilisé au monde, pourrait être doté d'une nouvelle fonctionnalité baptisée Device Bound Session Credentials (DBSC). L'objectif est clair : empêcher qu'un cookie volé puisse être réutilisé.

Quand la fonctionnalité DBSC est activée dans Google Chrome, elle va s'appuyer sur la puce TPM pour générer une paire de clés privée/publique pour chiffrer chaque cookie d'authentification. Grâce à ce processus basé sur de la cryptographie à clé publique et au fait que les clés ne peuvent pas être exfiltrées, si un pirate vole un cookie de session, il ne pourra rien en faire ! Une paire de clés unique est utilisée pour chaque session.

Kristian Monsen, ingénieur logiciel chez Google, précise : "En liant les sessions d'authentification à l'appareil, DBSC vise à perturber l'industrie du vol de cookies puisque l'exfiltration de ces cookies n'aura plus aucune valeur." - Si cette fonctionnalité est aussi efficace que l'annonce Google, ce serait une excellente nouvelle !

Google explique que les puces TPM ont la réputation d'avoir un temps de latence élevé et des problèmes de fiabilité, mais que pour l'utilisation de DBSC, celui-ci est tout à fait acceptable. Google a réalisé différents tests, et les résultats sont satisfaisants : "Le taux d'erreur est très faible, de l'ordre de 0,001 % actuellement."

Comment activer cette fonctionnalité ?

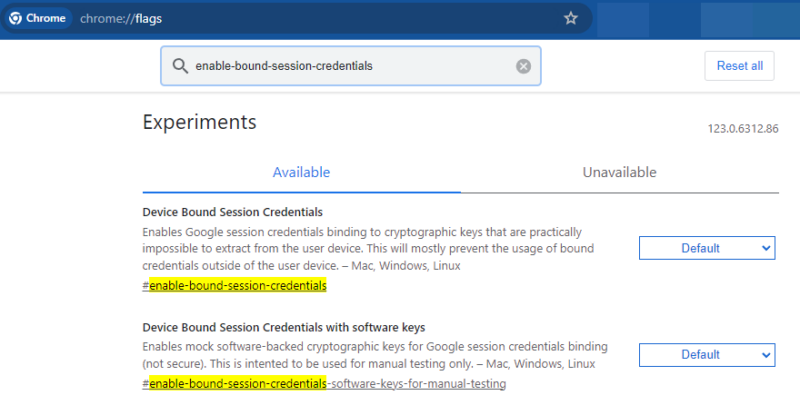

La fonctionnalité Device Bound Session Credentials est actuellement en cours de développement, mais une première version expérimentale peut être activée dans les paramètres du navigateur Google Chrome. Vous devez accéder à "chrome://flags" afin d'activer la fonctionnalité "enable-bound-session-credentials".