Méthode Silent Whisper : cet outil gratuit permet d’espionner les utilisateurs de WhatsApp et Signal

Déduire vos habitudes de sommeil, savoir si vous êtes chez vous ou en déplacement, et même vider la batterie de votre smartphone à distance, uniquement en connaissant votre numéro de téléphone, c'est possible. Des chercheurs en sécurité ont mis en lumière un problème de sécurité lié aux applications WhatsApp et Signal, utilisées par des milliards de personnes.

Sommaire

Silent Whisper : une mécanique de tracking invisible

Baptisée "Silent Whisper" par les chercheurs de l'Université de Vienne et de SBA Research qui l'ont initialement documentée, cette méthode repose sur le calcul du temps d'aller-retour du signal, que l'on appelle RTT (Round-Trip Time) pour reprendre le terme technique. Cette technique affecte les utilisateurs de WhatsApp, soit 3 milliards d'utilisateurs actifs, et ceux de Signal, une autre messagerie populaire.

Rien qu'en ayant un numéro de téléphone, un attaquant peut en savoir plus sur votre activité. Tout commence par ajouter une réaction (comme un emoji) à un message qui n'existe pas. Le protocole utilisé par WhatsApp, cherchant à traiter cette requête au niveau réseau, renvoie un accusé de réception technique (que l'on appelle ACK) avant même de vérifier si le message en question existe ou pas.

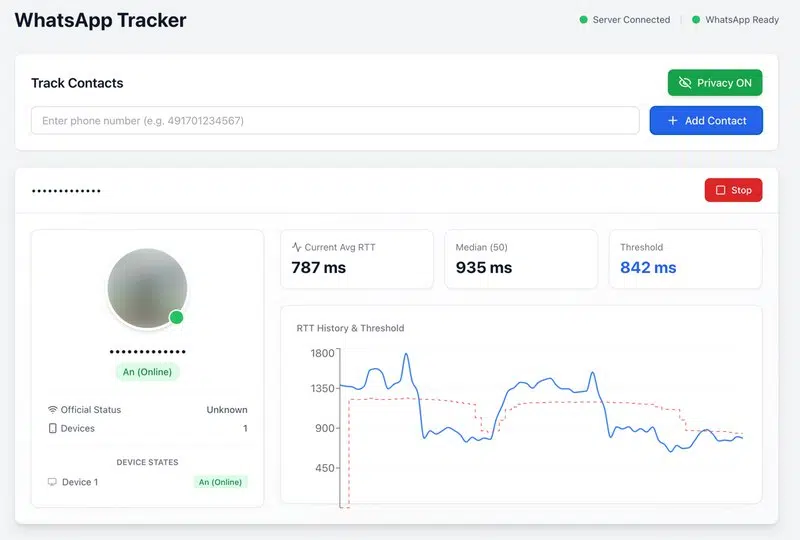

"J'ai pu envoyer des sondes en rafale à des intervalles d'environ 50 ms sans que la cible ne voie rien du tout – pas de popup, pas de notification, pas de message, rien de visible dans l'interface utilisateur.", explique gommzystudio. Vous allez me dire : c'est qui ? Il s'agit d'un chercheur qui a publié sur GitHub un outil baptisé "Device Activity Tracker".

Cet outil publié sous la forme d'un outil Proof-of-Concept (PoC) montre qu'il est possible de traquer un utilisateur grâce à la technique "Silent Whisper".

Profilage comportemental et sabotage de l'autonomie

En pratique, c'est la variation de ce temps de réponse qui donne des informations sur l'état de l'appareil, et donc sur son propriétaire. Une réponse rapide via Wi-Fi diffère drastiquement d'une réponse via un réseau mobile ou d'un appareil en sortie de veille.

Au-delà de faire uniquement la distinction entre un utilisateur en ligne ou hors ligne, l'outil permet de réaliser un véritable profilage ! Une analyse précise des fluctuations du RTT permet de déduire ce que fait la victime.

Voici ce que les données révèlent :

- RTT faible et stable : l'appareil est utilisé activement et connecté au Wi-Fi (probablement à domicile ou au bureau).

- RTT moyen : l'écran est allumé, mais l'utilisateur est sur le réseau mobile.

- RTT élevé : l'appareil est en veille, écran éteint, mais connecté au Wi-Fi.

- RTT très élevé ou variable : l'appareil est en mouvement (ce qui peut induire un changement d'antennes relais) ou en veille sur le réseau mobile.

- Timeout : l'appareil est éteint, en mode avion ou déconnecté de tout réseau.

"Au fil du temps, vous pouvez utiliser cela pour déduire un comportement : quand quelqu'un est probablement à la maison [...], quand il dort probablement [...], quand il est dehors et se déplace.", précise le chercheur. Flippant, quand même !

Si un attaquant sollicite un appareil de façon répétée, le smartphone ne pourra pas entrer en veille profonde. D'après les chercheurs en sécurité, cette technique peut donc avoir un impact sur l'autonomie du smartphone.

Voici le constat qui a été fait par l'équipe de recherche :

- Un téléphone inactif perd moins de 1% de batterie par heure

- Une attaque ciblée sur WhatsApp fait chuter la batterie d'un iPhone 13 Pro de 14% par heure et celle d'un iPhone 11 de 18% par heure

- Une attaque ciblée sur WhatsApp fait chuter la batterie d'un Samsung Galaxy S23 de 15% par heure

Autant vous dire qu'en une nuit, il est possible de vider la batterie d'un smartphone. Il y a aussi un impact pour les utilisateurs de Signal, mais il est moindre car il y a des limitations (seulement 1% de plus par heure). Autrement dit, au-delà du tracking, cette méthode peut mener à un déni de service sur l'appareil de la victime.

WhatsApp : bloquer les messages de comptes inconnus

Si vous utilisez WhatsApp, il y a un paramètre que vous pouvez activer et qui est considéré comme la mesure d'atténuation la plus efficace. En effet, il est recommandé de modifier ce paramètre :

- Ouvrez WhatsApp et allez dans les Paramètres.

- Sélectionnez Confidentialité, puis Paramètres avancés en bas de la page.

- Activez l'option "Bloquer les messages de comptes inconnus".

Cette option s'apparente à un rate limit d'après sa description : "Pour protéger votre compte et améliorer les performances de votre appareil, WhatsApp bloque les messages provenant de comptes inconnus s'ils dépassent un certain volume." - Autrement dit, l'attaquant ne pourra pas sonder trop souvent votre appareil.

"La désactivation des confirmations de lecture est utile pour les messages classiques, mais ne protège pas contre cette attaque spécifique. En décembre 2025, cette vulnérabilité reste exploitable dans WhatsApp et Signal.", peut-on lire.

Le rapport complet des chercheurs est accessible sur cette page au format PDF.

Image d'illustration générée par IA.