Installation et configuration d’Azure AD Connect

Sommaire

I. Présentation

Azure AD Connect est un outil proposé gratuitement par Microsoft qui sert à synchroniser les objets d'un annuaire Active Directory local vers le Cloud Office 365. De cette façon, vous pouvez créer vos utilisateurs dans l'Active Directory on-premise, déclarer l'adresse e-mail dans le profil de l'utilisateur, et il sera créé automatiquement sur votre tenant Office 365. Il en va de même pour vos groupes et vos listes de distributions. ?

Note : depuis quelques années maintenant, Azure AD Connect remplace l'outil DirSync.

Dans ce tutoriel, je vous propose de mettre en place Azure AD Connect pour synchroniser le domaine "it-connect.local" avec le tenant Office 365 "it-connect.tech".

Microsoft recommande d'installer Azure AD Connect sur un serveur membre de votre domaine, et non sur un contrôleur de domaine directement. De plus, le système d'exploitation de ce serveur doit être au minimum Windows Server 2008 R2, le schéma de l'Active Directory au minimum en version Windows Server 2003 et il est recommandé d'activer la Corbeille Active Directory.

✔ Retrouvez l'ensemble des prérequis à connaître sur cette page : Azure AD Connect - Prérequis

✔ Il est intéressant de prendre connaissance des topologies prises en charge pour la mise en place de cet outil : Azure AD Connect - Topologies

II. Configurer l'alias UPN

Mon domaine Active Directory est "it-connect.local" et mon nom de domaine public associé à mon tenant est "it-connect.tech". Pour que notre synchronisation fonctionne, nous devons créer un alias UPN dans notre Active Directory pour l'utiliser dans les comptes utilisateurs à la place de l'UPN local. L'idée étant d'utiliser l'attribut UserPrincipalName pour la synchronisation.

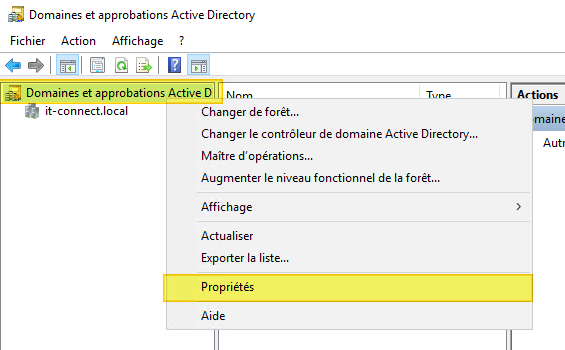

Sur votre contrôleur de domaine, ouvrez la console "Domaines et approbations Active Directory". Effectuez un clic droit sur le nom de la console et cliquez sur "Propriétés".

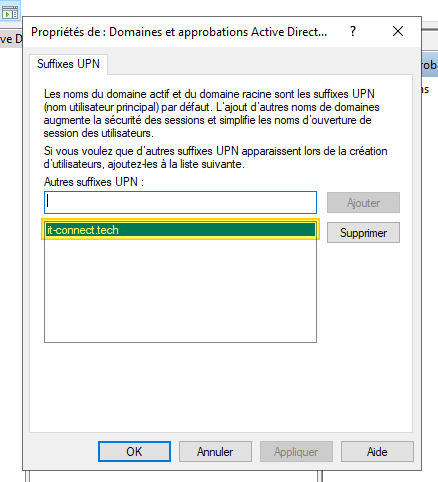

Renseignez la zone "Autres suffixes UPN" avec votre domaine de messagerie déclaré sur votre tenant O365, pour ma part "it-connect.tech" et cliquez sur "Ajouter".

Cliquez sur "OK".

Maintenant, il faut modifier en masse l'Active Directory pour changer d'UPN par défaut au niveau des objets utilisateurs. En fait, suite à la manipulation que l'on vient de faire, si l'on regarde les propriétés d'un compte utilisateur dans l'AD, on voit que l'on peut changer le domaine dans l'UPN (UserPrincipalName = Nom d'ouverture de session de l'utilisateur). L'idée c'est de remplacer @it-connect.local par @it-connect.tech pour tous les utilisateurs.

Ouvrez PowerShell ISE, nous allons devoir utiliser un bout de code PowerShell pour cette action.

La commande ci-dessous va définir le domaine "it-connect.tech" dans l'UPN de tous les utilisateurs de l'OU "OU=Salaries,DC=IT-CONNECT,DC=LOCAL". Vous pouvez retirer ce filtre (-SearchBase) pour prendre tout le monde.

Pour remplacer simplement le domaine dans l'UPN et conserver l'identifiant actuel :

Get-ADUser -Filter * -SearchBase "OU=Salaries,DC=IT-CONNECT,DC=LOCAL" | Foreach{

$UPNNew = $_.UserPrincipalName -replace "@it-connect.local","@it-connect.tech"

Set-ADUser -UserPrincipalName $UPNNew -Identity $_.SamAccountName

}

Pour définir des alias de messagerie à vos utilisateurs à partir de l'Active Directory, vous devez alimenter l'attribut proxyAddresses avec une valeur "smtp:[email protected]".

III. Installer Azure AD Connect

La première étape consiste à télécharger l'outil sur le site de Microsoft : Télécharger Azure AD Connect

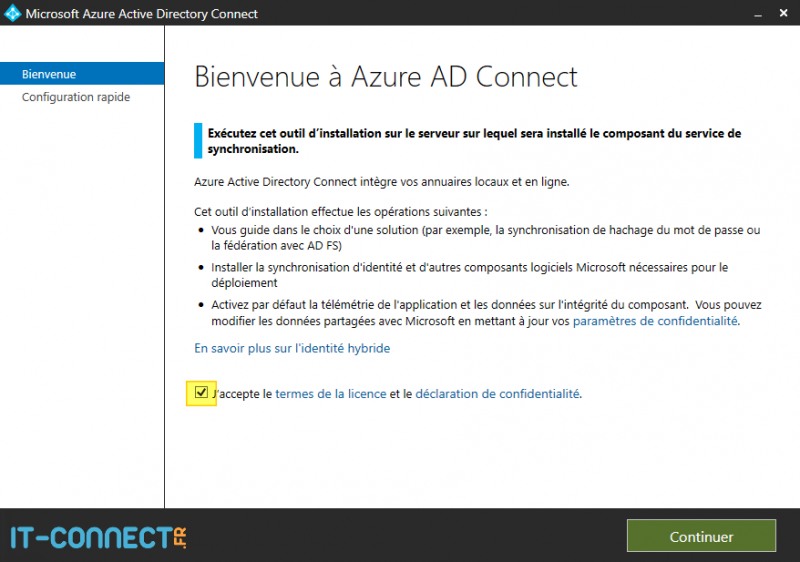

Lancez l'exécutable... Un assistant va démarrer. C'est ici que tout commence pour Azure AD Connect ?

Cochez la case "J'accepte le termes de la licence..." et continuez...

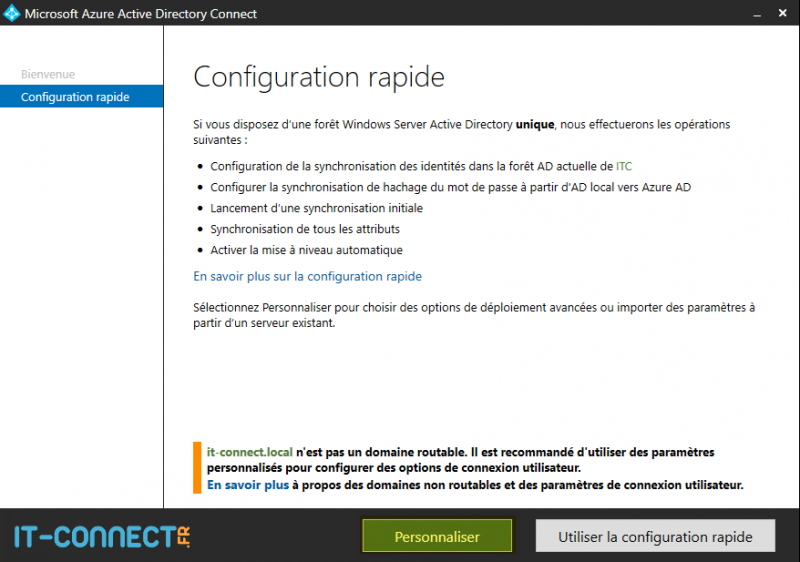

Je vous propose de réaliser une configuration étape par étape et de voir dans le détail, choisissez "Personnaliser".

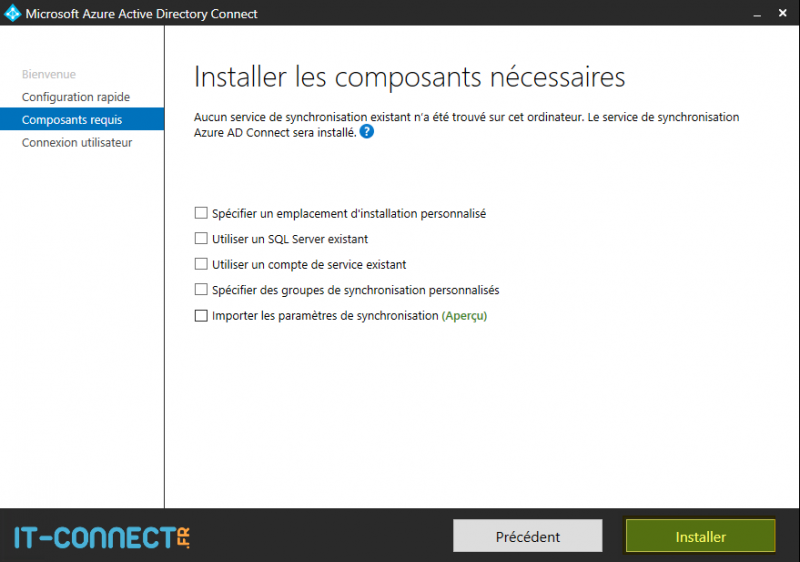

Nous n'avons rien d'existant (enfin moi, vous je ne sais pas ?) vis-à-vis des éléments listés. Cliquez sur "Installer" sans rien cocher.

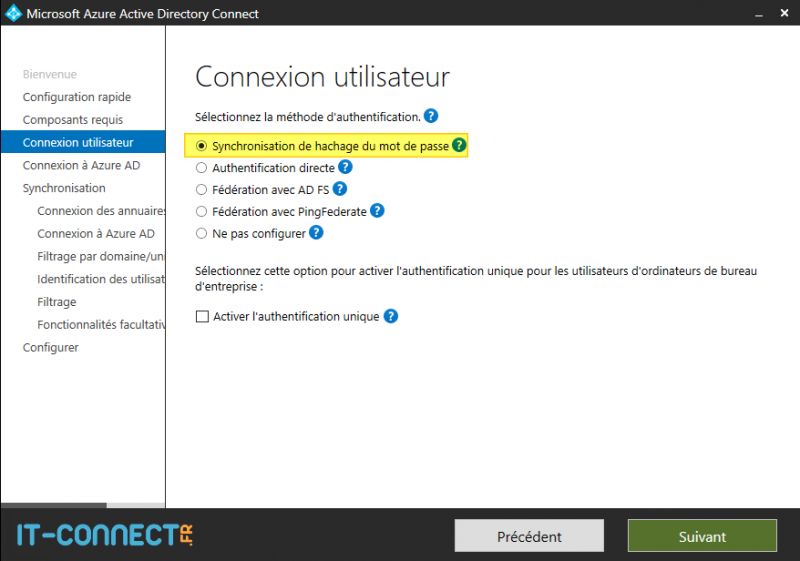

Pour la partie "Connexion utilisateur", choisissez "Synchronisation de hachage de mot de passe". Grâce à cette option, l'utilisateur pourra se connecter à Office 365 grâce au même mot de passe que dans l'Active Directory.

Cette authentification est basée sur un hash : le mot de passe en tant que tel n'est pas "copier-coller" de l'Active Directory vers Office 365. C'est une méthode facile à mettre en œuvre, car vous n'avez pas besoin de déployer de serveurs supplémentaires.

Dans certains scénarios, on opte pour le choix "Fédération avec AD FS", mais dans ce cas c'est à vous de gérer la partie authentification grâce à un serveur AD FS que vous devez monter. En complément, il peut être accompagné d'un Web Application Proxy.

Cliquez sur "Suivant".

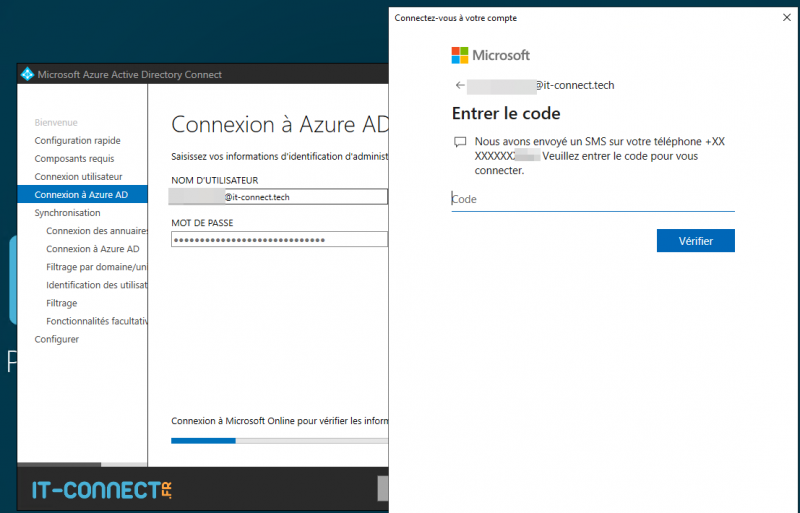

Pour l'étape "Connexion à Azure AD", vous devez vous authentifier avec un compte qui est administrateur général de votre tenant Office 365.

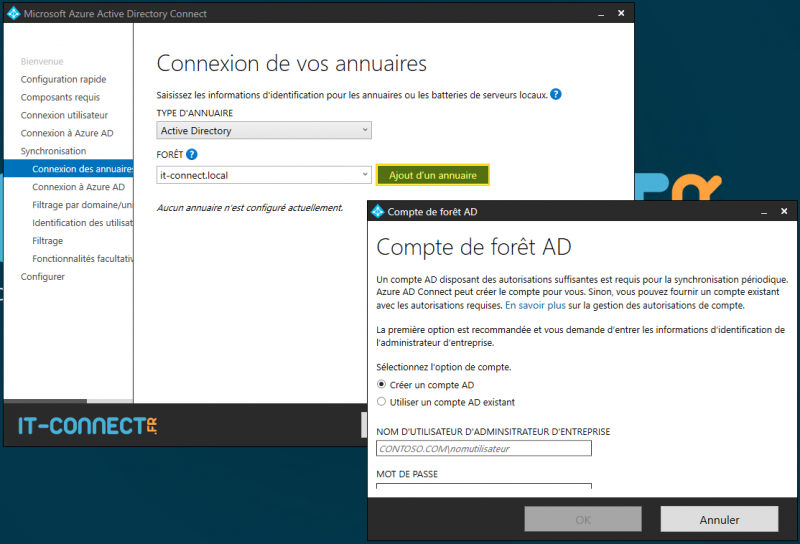

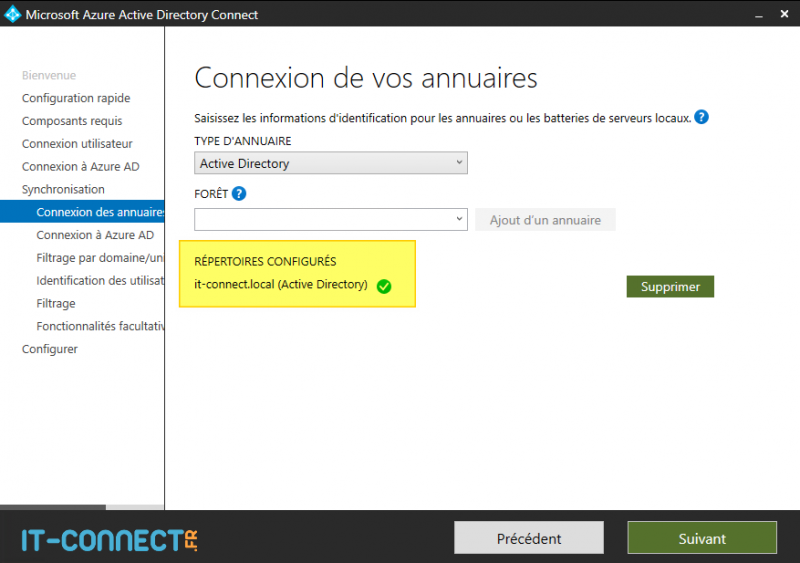

Viens ensuite l'étape de connexion avec l'annuaire Active Directory on-premise. L'annuaire "it-connect.local" apparaît bien, cliquez sur "Ajout d'un annuaire".

On va décider de "Créer un compte AD" : pour que l'assistant puisse créer un compte utilisateur dédié à Azure AD Connect, indiquez un compte avec lequel l'outil peut s'authentifier pour faire ce dont il a besoin auprès de l'annuaire.

Une fois que c'est fait, le domaine it-connect.local apparait dans la liste des répertoires configurés. Poursuivez.

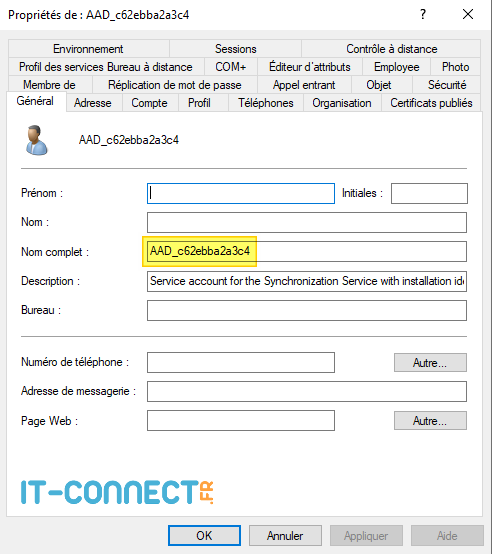

Si l'on s'intéresse à l'Active Directory, dans le container "Users", on retrouve bien le compte créé à l'instant par l'assistant. Il ne faudra surtout pas le supprimer, ni même le modifier !

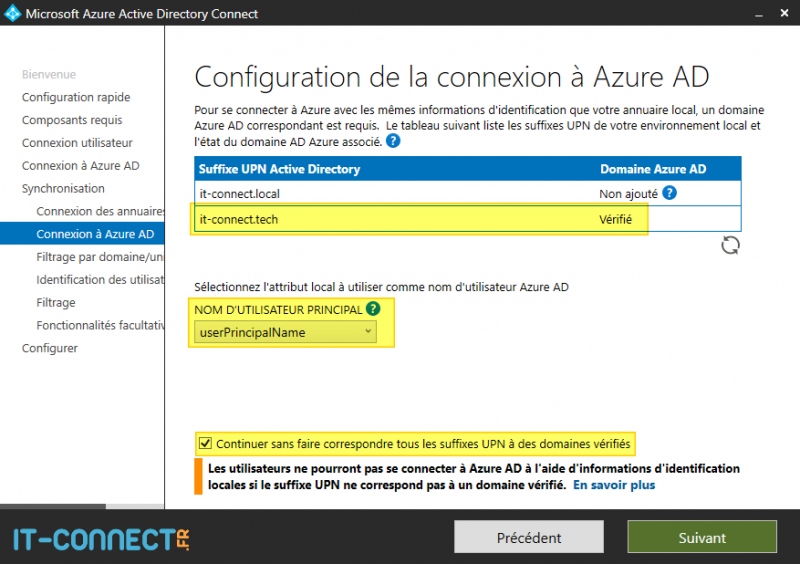

Pour l'étape "Configuration de la connexion à Azure AD", l'assistant affiche un état des lieux des domaines qu'il a trouvé entre l'annuaire on-premise et le tenant Office 365. Notre domaine it-connect.tech est opérationnel des deux côtés puisqu'il remonte en "Vérifié".

Pour l'option "Sélectionnez l'attribut local à utiliser comme nom d'utilisateur Azure AD", choisissez "userPrincipalName" : grâce à ce que l'on a fait dans l'annuaire, l'utilisateur aura le même identifiant dans les deux annuaires.

Cochez la case "Continuer sans faire correspondre tous les suffixes UPN à des domaines vérifiés" et continuez.

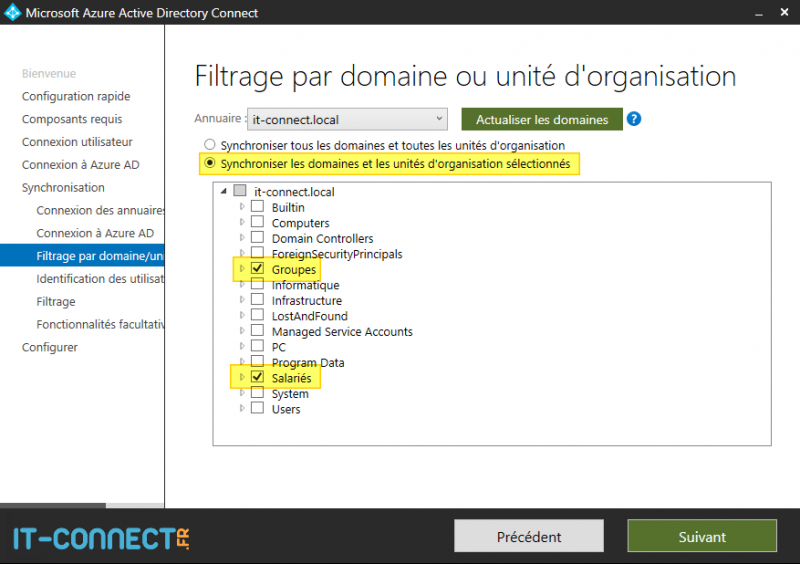

Pour l'étape "Filtrage par domaine ou unité d'organisation", il faut choisir ce que l'on veut synchroniser avec Azure AD. Personnellement, je préfère choisir l'option "Synchroniser les domaines et les unités d'organisation sélectionnés" et prendre que certaines OU. Il y a certains comptes, notamment ceux que j'utilise pour l'administration des serveurs locaux, qui n'ont aucun intérêt à être synchronisés sur le tenant Office 365.

Une fois que la sélection est effectuée, on clique sur "Suivant".

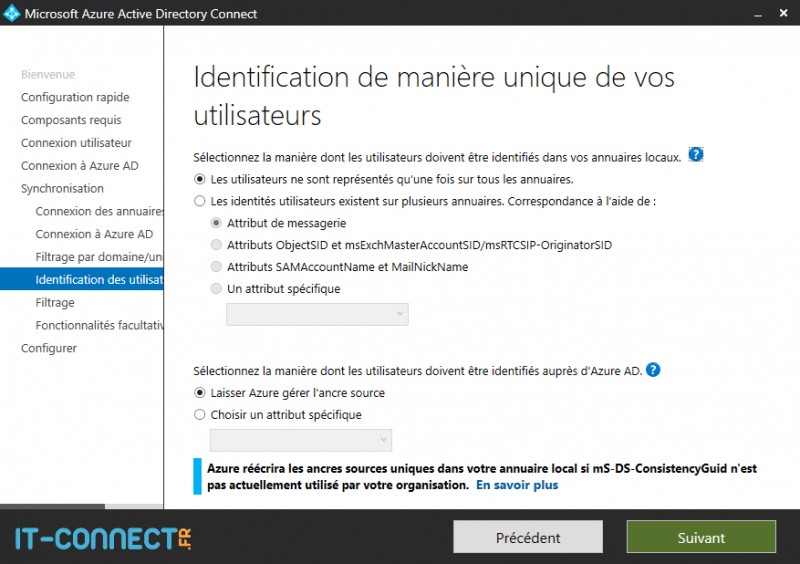

Pour l'étape "Identification de manière unique de vos utilisateurs", poursuivez en conservant les valeurs par défaut.

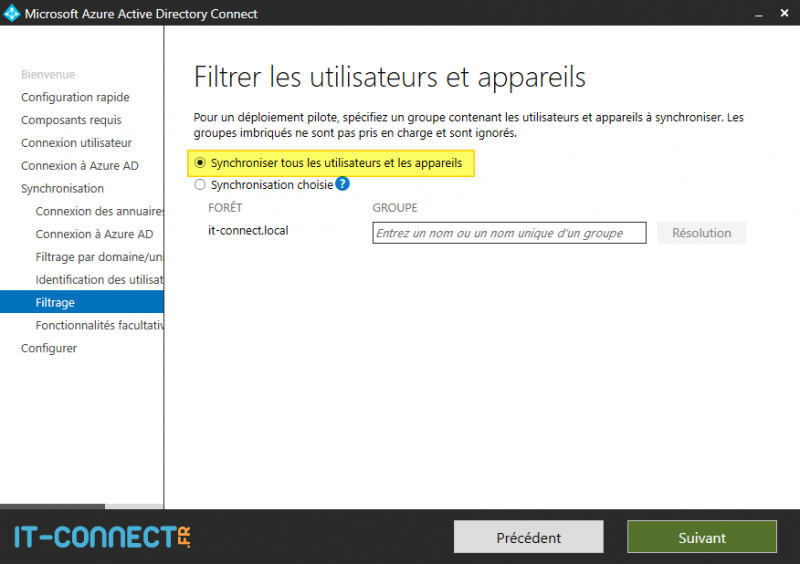

En plus du filtre sur les unités d'organisation, on pourrait ajouter un filtre supplémentaire grâce à l'étape "Filtrer les utilisateurs et appareils".

En fait, on pourrait dire à Azure AD Connect de synchroniser seulement les membres d'un groupe de sécurité, dans ce cas on pourrait cocher tout l'annuaire à l'étape précédente et faire ensuite notre sélection grâce à ce groupe.

On va rester sur notre sélection d'OU, cochez "Synchroniser tous les utilisateurs et les appareils" (...des OU sélectionnées) et continuez.

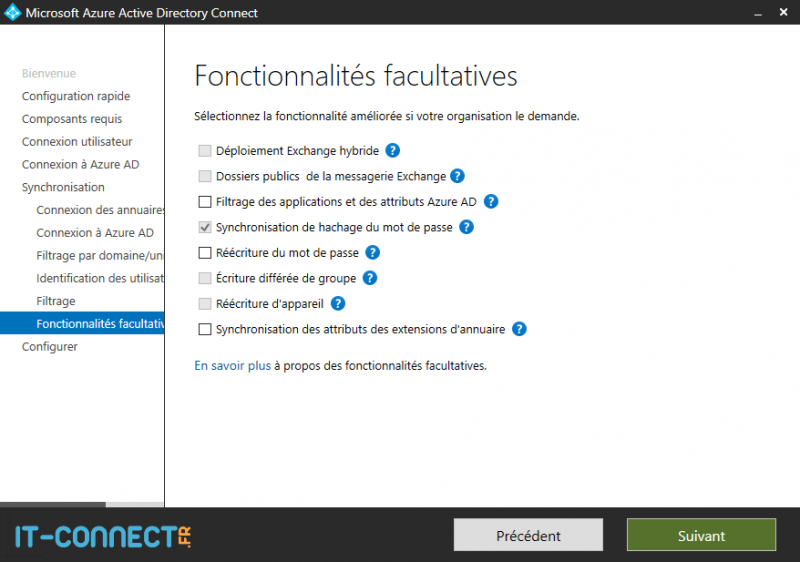

Des fonctionnalités facultatives peuvent être activées, il y a par exemple la "Réécriture du mot de passe" qui est intéressante pour permettre à vos utilisateurs de réinitialiser leur mot de passe directement à partir d'Office 365. Malheureusement, pour activer le portail libre-service pour un ou plusieurs utilisateurs, chaque utilisateur concerné doit disposer d'une licence Azure AD Premium P1.

Sans cette option, le mot de passe est écrit dans l'Active Directory et synchronisé sur votre tenant, et non l'inverse.

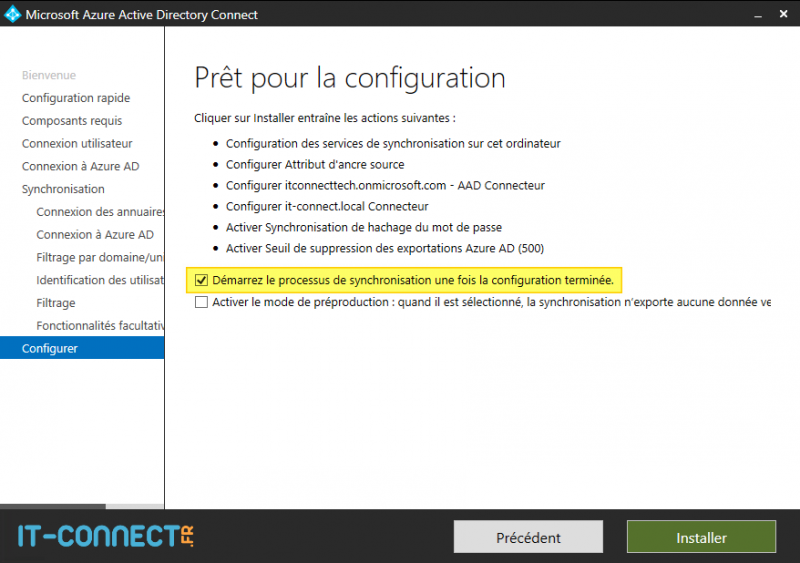

Nous sommes au bout de l'assistant, il ne reste plus qu'à cocher la case "Démarrez le processus de synchronisation une fois la configuration terminée" et cliquer sur "Installer".

Patientez quelques minutes... Jusqu'à obtenir un écran récapitulatif.

L'installation de l'outil Azure AD Connect terminée. Il est à noter que cette configuration n'est pas définitive : on peut ajouter de nouvelles fonctionnalités par la suite, ou synchroniser des OU supplémentaires, par exemple.

Pour modifier la configuration, il suffit de relancer l'assistant en cliquant sur l'icône "Azure AD Connect" qui se crée sur le bureau, puis de cliquer sur le bouton "Configurer".

IV. Aperçu des objets synchronisés

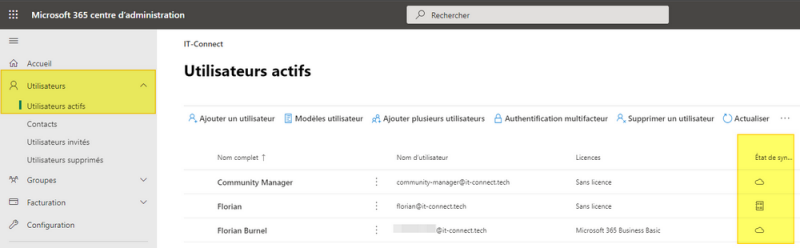

La synchronisation initiale sera plus ou moins longue en fonction de la quantité d'objets à synchroniser. Ensuite, rendez-vous sur le centre d'administration Microsoft 365. À gauche, cliquez sur "Utilisateurs" puis "Utilisateurs actifs".

Je vous invite à ajouter la colonne "État de la synchronisation" pour visualiser un jeu d'icônes qui indique si l'utilisateur est de type "Dans le Cloud" (icône "nuage" pour un utilisateur créé directement en ligne, et non dans l'AD on-premise) ou "Synchronisé à partir d'une instance locale" (Azure AD Connect via l'Active Directory).

L'attribut UserPrincipalName de l'Active Directory local est bien repris comme attribut de référence pour créer les identifiants Office 365.

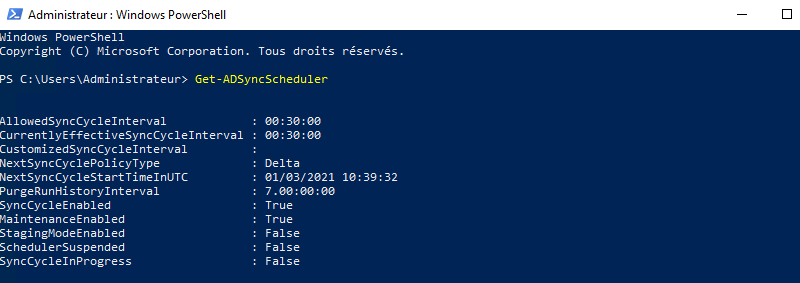

V. Voir l'historique des synchronisations Azure AD Connect

Par défaut, la synchronisation s'effectue toutes les 30 minutes. Il suffit d'exécuter la commande ci-dessous et de regarder la valeur "CurrentlyEffectiveSyncCycleInterval" pour s'en convaincre. Lorsqu'un mot de passe est modifié, son hash est synchronisé au maximum sous 2 minutes : ce serait trop contraignant s'il fallait attendre 30 minutes...

Get-ADSyncScheduler

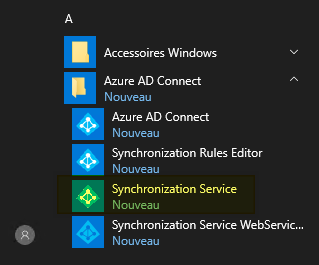

Pour accéder à l'historique des dernières synchronisations, il faut exécuter l'outil Synchronization Service :

Chaque opération est consignée ici, avec le type d'opération et le statut dans la colonne "Status". Lorsqu'une ligne est sélectionnée, c'est intéressant de regarder le tableau "Export Statistics" dans le bas : il indique le nombre d'objets ajoutés, mis à jour, etc... Si l'on clique sur une valeur, on obtient le détail.

Dans l'exemple ci-dessous, on peut avoir qu'il y a eu un objet de mis à jour et si je regarde le détail, je peux voir précisément de quel utilisateur il s'agit. Ensuite, en cliquant sur l'objet et en cliquant sur "Properties", on peut avoir des informations sur la raison de cette mise à jour de l'objet. En l'occurrence ici, il s'agit d'un changement de mot de passe.

L'outil Synchronization Service est très intéressant pour vraiment regarder ce qu'il se passe lors d'une synchronisation. En phase de debug, on est content de l'avoir, car il fait gagner du temps !

Vous êtes désormais en possession d'informations pour mettre en place Azure AD Connect et faire vos premiers pas avec cet outil de synchronisation.

Deux autres articles supplémentaires à lire sur le sujet :

⭐ Forcer synchronisation Azure AD Connect

⭐ Affecter les licences Office 365 avec un groupe de sécurité AD

Bonjour,

J’ai plusieurs domaines distincts correspondant à différents structures sous mon tenant O365,

Dans mon AD j’ai une OU par structure,

est-il possible, en ajoutant tous les UPN à mon AD, de synchroniser une OU users avec un de ces domaines/UPN ?

Merci pour votre travail et votre site et tutos.

Bien cordialement,

Salut ,Merci pour le tuto j’aimerai savoir comment synchroniser des groupes qui sont déjà créer sur office 365 avec l’AD .

Est ce qu’il faut créer des groupes identique sur l’ad et ensuite les synchroniser ?

La v2 est sortie et change un peu les pre requis.

Encore un super article.

Pour la question des multiples domaines il y a une doc ms : https://docs.microsoft.com/fr-fr/azure/active-directory/hybrid/plan-connect-topologies

Pour la synchronisation inverse des groupes on le voit dans la capture au moment où l’article parle de la re écriture des mots de passe.

De mémoire il faut également du azure ad p1 et ce n’est pas toujours conseillé

https://docs.microsoft.com/fr-fr/azure/active-directory/hybrid/how-to-connect-group-writeback

Bonjour

Quand on a déjà créé les comptes sur Azure et que l »on désactive de mettre Azure AD Connect, que faut-il faire pour ne pas écraser les comptes AZure existants ?

Merci de la réponse

*que l’on décide (pas qu’on désactive), petite erreur de frappe dans ma phrase

Bonjour,

Qu’en est il de partie exchange ? cela peut etre migré aussi via Azure ADconnect ?

Bonjour,

ne serait il pas mieux de ne pas changer l’UPN mais d’utiliser

Custom Domain Names dans l’AAD?

Bonjour,

J ai un Win Srv 2008 r2,

c est quoi la version AAD qui s implemente avec 2008 R2, est ce 1.6.4 or 1.3.21 ?

Erreur » Impossible de recuperer la Configuration d azure active Directory »

la version que j utilise 1.3.21

Merci

Bonjour, merci pour ce tuto très bien fait. J’ai une question concernant ce sujet, actuellement j’ai azure adconnect v1.1 qui maintenant ne fonctionne plus car bloqué par microsoft. Si j’applique cette procédure sur un autre serveur, les compte qui existaient déjà dans O365 vont-ils se re-synchroniser ou il seront écrasé ? Est-il préférable de passer par une exportation/importation ?