Découvrez Sync-in : une alternative à nextCloud, open source et française

Sommaire

I. Présentation

Sync-in se présente comme une alternative à ownCloud et nextCloud, deux plateformes libres utilisées pour héberger des services de stockage et de partage de fichiers en ligne. Quelles sont ses fonctionnalités ? Quelles sont les différences avec ownCloud et nextCloud ? Comment l'installer ? Nous répondrons à ces questions tout au long de cet article.

La plateforme open source Sync-in a été créé par Johan Legrand, un développeur français, tandis que les solutions ownCloud et nextCloud proviennent d'Allemagne. Même si Sync-in a été publié il y a seulement quelques mois et que le projet est récent aux yeux d'Internet, il est important de préciser que Johan travaille sur son développement depuis 10 ans.

À l’instar d’ownCloud et de Nextcloud, Sync-in est une plateforme de collaboration qui réunit dans une seule solution le stockage, la synchronisation et le partage de fichiers. Par la suite, d'autres modules fonctionnels seront ajoutés à la plateforme pour étendre ses fonctionnalités. En effet, à l'heure actuelle, Sync-in se concentre sur les fonctions de stockage et de partage de fichiers, tandis qu'ownCloud et nextCloud ont déjà une grande extensibilité grâce à de (trop ?) nombreux plugins.

D'un point de vue technique, il y a des différences entre Sync-in et les solutions ownCloud / nextCloud. Cela commence dès la conception : ownCloud et nextCloud sont développés en PHP, tandis que Sync-in est développé en TypeScript, un langage plus moderne et plus sécurisé.

II. Ce que vous devez savoir sur Sync-in

Sync-in allie simplicité et réactivité grâce à une interface web intuitive, facile à prendre en main. La solution met la sécurité au premier plan, avec des options exclusives permettant un contrôle total sur les données.

Ci-dessous, la liste des fonctionnalités principales de Sync-in :

- Espaces collaboratifs : créez et gérez des espaces dédiés, cloisonnés et sécurisés, avec permissions fines et une fonction d’ancrage.

- Synchronisation multi-OS : applications Windows, macOS et Linux avec options avancées (sens, fréquence, simulation, journaux).

- Partages sécurisés : permissions granulaires, liens temporaires protégés (expiration, mot de passe, nombre d’accès limité).

- Invités et groupes personnels : collaboration externe maîtrisée, gestion décentralisée des droits, rattachement à projets ou équipes.

- Suivi d’activité : notifications en temps réel, commentaires intégrés sur les fichiers/dossiers, suivi des fichiers modifiés ou commentés.

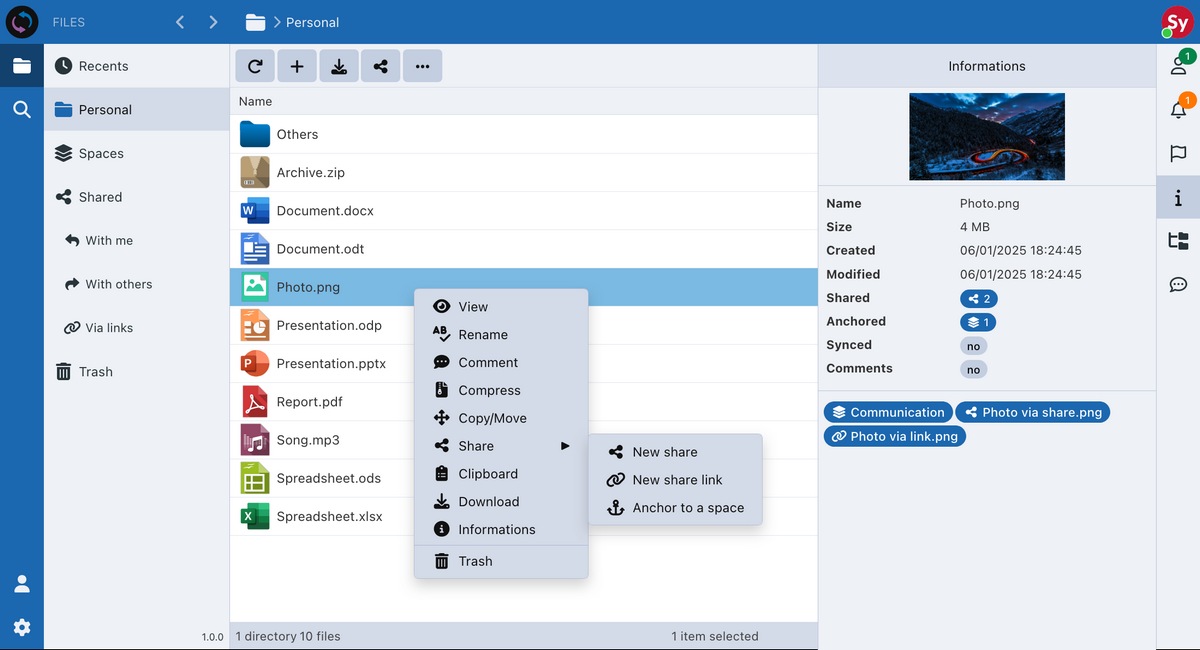

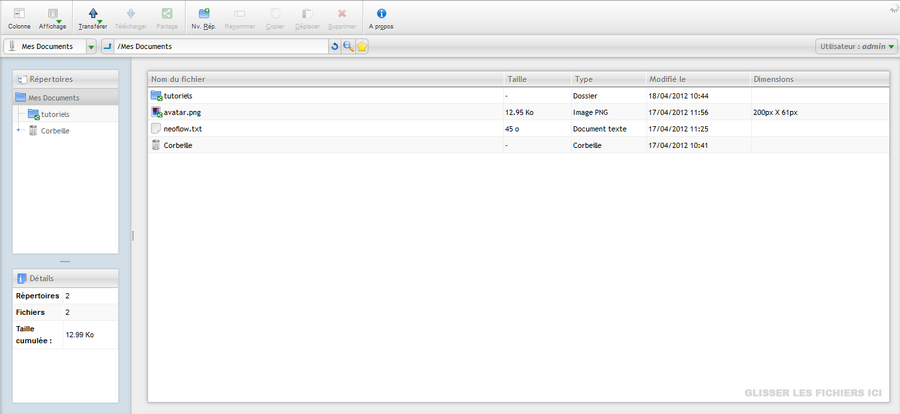

- Gestionnaire de fichiers avancé : glisser-déposer, multitâche, presse-papiers intelligent, mode galerie, tri, filtrage et visionneuse enrichie.

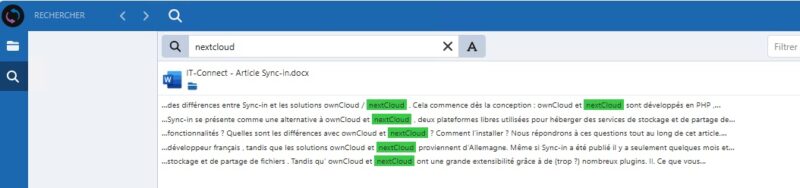

- Recherche intelligente : moteur full-text avec recherche dans le contenu (Office, PDF, HTML…), mots-clés et exclusions.

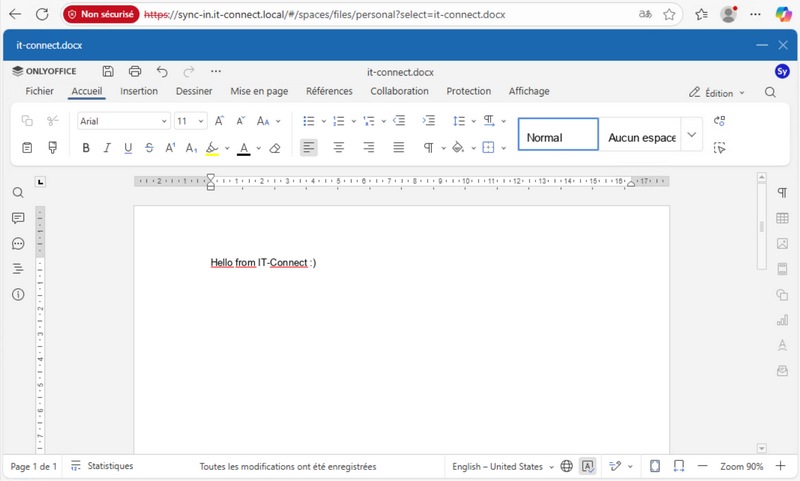

- Édition collaborative : intégration d’OnlyOffice pour co-éditer en temps réel des documents Office et OpenDocument.

- Intégration WebDAV : accès direct aux fichiers via lecteurs réseau ou applications tierces, sur PC et mobile.

Je souhaitais attirer votre attention vers trois fonctionnalités clés et différenciatrices de Sync-in, notamment en comparaison de nextCloud et ownCloud.

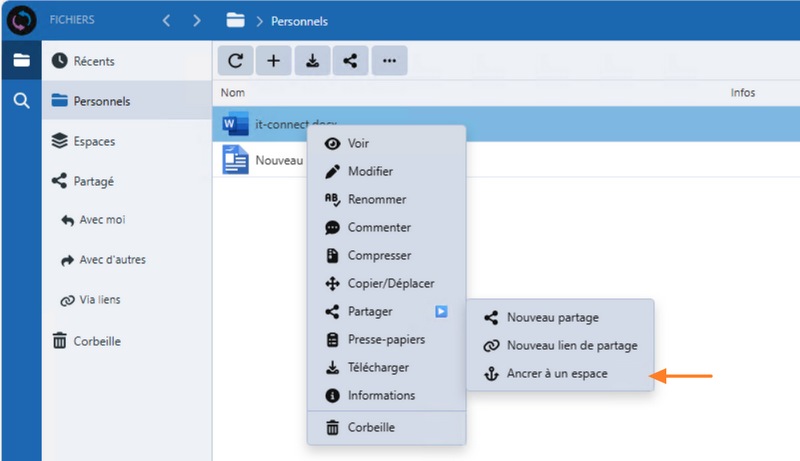

- Ancrage

L’ancrage permet de rattacher un fichier ou un dossier à un espace collaboratif sans le déplacer ni le dupliquer. Autrement dit, l’ancre agit comme un lien virtuel qui rend le contenu accessible dans l’espace, que ce soit via l’interface web, WebDAV ou les applications connectées, comme s’il y était réellement stocké.

Prenons un exemple : le service RH dispose d’un dossier "Contrats" qu’il souhaite partager avec une équipe projet. Plutôt que de copier ce dossier dans l’espace du projet, il peut l’y ancrer. Les membres du projet accèdent alors directement aux fichiers depuis leur espace, mais le dossier reste physiquement à son emplacement d’origine. Cela évite les doublons, simplifie la gestion et assure une sécurité renforcée grâce au système de permissions appliqué aux ancres, qui contrôle précisément qui peut consulter ou modifier les données.

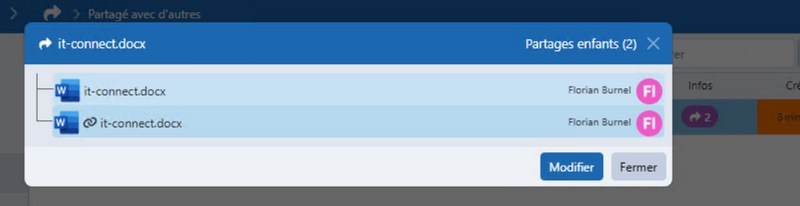

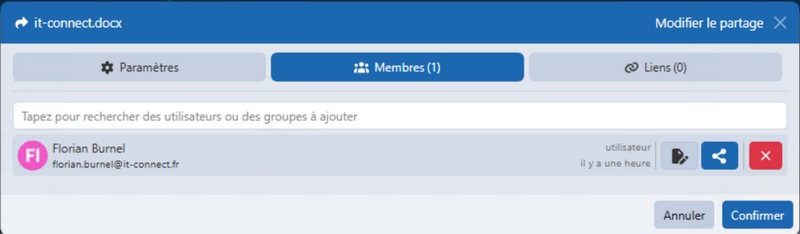

- Un contrôle complet sur les partages

Un autre atout de Sync-in réside dans la granularité de ses permissions et sa gestion avancée du nesting des partages (imbrication). Concrètement, lorsque vous partagez un dossier avec un collaborateur, vous pouvez l’autoriser à re-partager ce contenu avec d’autres personnes. Ce mécanisme en cascade, appelé "partages enfants", n'empêche pas de conserver la maitrise totale sur ses données : vous gardez à tout moment une vision complète de l’arborescence des partages qui découlent de votre partage initial.

Mieux encore, vous conservez la main sur ces partages enfants : vous pouvez les visualiser, ajuster leurs permissions, ou les supprimer si nécessaire. Aucune autre solution ne va aussi loin dans la maîtrise des données et des droits d’accès.

- L'indexation des données

Contrairement à d’autres solutions comme Owncloud ou Nextcloud, Sync-in ne stocke pas en base de données l’intégralité des fichiers présents dans les espaces de stockage des utilisateurs. Ce choix technique a été pris pour s'adapter à la réalité du terrain : la majorité des utilisateurs ne travaillent au quotidien que sur une fraction de leurs fichiers, tandis que le reste est simplement archivé.

Plutôt que d’indexer inutilement tous ces fichiers, Sync-in utilise un algorithme intelligent qui détermine si un fichier doit être indexé dans la base, en fonction de l'état de ses métadonnées. S'il y a des métadonnées, il sera indexé, c'est-à-dire s'il est commenté, partagé, ancré, synchronisé ou déjà référencé. Cette optimisation invisible pour l'utilisateur permet d'alléger la base de données, ce qui tend à optimiser les performances sur le long terme.

Envie d'en savoir plus ? Vous pouvez tester une démo en ligne et consulter le site officiel ou le GitHub :

Note : si vous appréciez ce projet, pensez à lui ajouter une étoile sur GitHub en guise de soutien !

III. Installer Sync-in avec Docker

Pour procéder à l'installation de Sync-in, vous avez deux options : l'installation manuelle sur un serveur avec NPM et l'installation conteneurisée avec Docker. Dans le cadre de ce tutoriel, nous optons pour l'installation avec Docker.

Il y a quatre modes de déploiement :

- Sync-in seul

- Sync-in couplé à un reverse proxy Nginx

- Sync-in couplé à un reverse proxy Nginx et à OnlyOffice pour l'édition de documents en ligne

- Sync-in avec l'intégration d'OnlyOffice activée (reverse proxy à gérer en externe)

En fonction de la configuration du Docker Compose, vous pourrez déployer Sync-in dans un mode ou un autre.

Avant de commencer, vous devez disposer d'une machine équipée de Docker et Docker Compose. Ici, nous utiliserons une machine sous Debian avec un Docker prêt à l'emploi.

A. Récupérer les sources Docker pour Sync-in

Commencez par mettre à jour le cache des paquets et installer les paquets curl et unzip. Nous en aurons besoin par la suite.

sudo apt-get update && sudo apt-get install curl unzipPour stocker le projet Sync-in, nous utiliserons un sous-répertoire situé dans :

/opt/docker-compose/Positionnez-vous dans ce répertoire et lancez les commandes ci-dessous. La première télécharge les sources du projet, à savoir tous les fichiers nécessaires pour déployer Sync-in avec Docker Compose. La seconde décompresse l'archive ZIP obtenue suite au téléchargement.

sudo curl -L -o sync-in-docker.zip https://github.com/Sync-in/server/releases/latest/download/sync-in-docker.zip

sudo unzip sync-in-docker.zipVous obtenez un répertoire nommé sync-in-docker avec plusieurs fichiers et un dossier.

ls sync-in-docker -l

total 12

drwxr-xr-x 5 root root 4096 20 août 01:40 config

-rw-r--r-- 1 root root 1228 20 août 01:40 docker-compose.yaml

-rwxr-xr-x 1 root root 386 20 août 01:40 environment.yamlAccédez à ce dossier situé, en principe, sous /opt/docker-compose/.

cd sync-in-docker/B. Personnaliser l'installation de Sync-in

Le fichier environment.yaml sert à configurer le serveur Sync-in et ses composants. Il est livré avec un ensemble d'options, mais il peut être complété en fonction des besoins. Autrement dit, de nombreuses actions de configuration s'effectuent directement par ce biais, plutôt que par l'interface web de Sync-in. Par exemple : la configuration du SMTP pour l'envoi des notifications par e-mail.

sudo nano environment.yamlDans ce fichier, vous devez remplacer un mot de passe et insérer plusieurs secrets.

server:

# prevent displaying Docker internal IP addresses

trustProxy: true

mysql:

url: mysql://root:MyS3cureP@ssword!@mariadb:3306/sync_in

auth:

token:

access:

secret: <secret à indiquer>

refresh:

secret: <secret à indiquer>

applications:

files:

dataPath: /app/data

onlyoffice:

enabled: true

secret: <secret à indiquer>Ici, le mot de passe MyS3cureP@ssword! doit être personnalisé par le mot de passe de votre choix.

Pour générer les 3 secrets à insérer dans le fichier environment.yaml, vous pouvez utiliser cette commande. Effectuez un copier-coller à chaque fois.

openssl rand -hex 32Dans ce fichier, vous pouvez configurer d'autres options liées au serveur Sync-in en lui-même. Elles sont détaillées dans la documentation officielle. Par exemple, pour déclarer un serveur SMTP, il faudrait définir ces options dans ce même fichier :

mail:

host: smtp.domaine.fr

port: 587

sender: 'Sync-in<[email protected]>'

auth:

user: [email protected]

pass: MotDePasse

secure: true

logger: false

debug: falsePour aller plus loin :

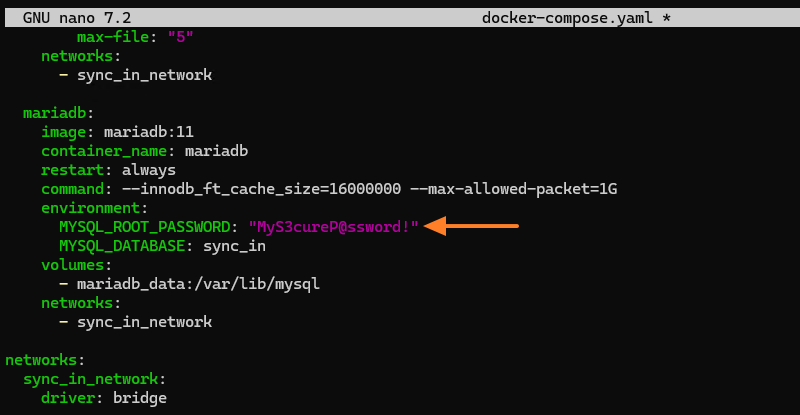

C. Personnaliser le déploiement de Sync-in avec Docker

Avant de lancer le déploiement de notre projet Sync-in, nous devons éditer le fichier docker-compose.yaml. Ce fichier représente le projet Docker dans son intégralité, avec la déclaration de chaque conteneur, du réseau, etc.

Éditez le fichier :

sudo nano docker-compose.yamlAu sein du conteneur mariadb (base de données), vous devez personnaliser la directive MYSQL_ROOT_PASSWORD. Elle sert à préciser le mot de passe pour la base de données, donc mettez la même valeur que dans la chaine url du fichier environment.yaml.

mariadb:

image: mariadb:11

container_name: mariadb

restart: always

command: --innodb_ft_cache_size=16000000 --max-allowed-packet=1G

environment:

MYSQL_ROOT_PASSWORD: "MyS3cureP@ssword!"

MYSQL_DATABASE: sync_inSi votre mot de passe contient des caractères spéciaux, pensez à l'encadrer avec des guillemets pour éviter les erreurs d'interprétation.

Au début de ce fichier, et dans le but d'utiliser Nginx et OnlyOffice, vous devez décommenter les trois premières lignes, comme ceci :

include:

- ./config/nginx/docker-compose.nginx.yaml

- ./config/onlyoffice/docker-compose.onlyoffice.yaml

# - ./config/sync-in-desktop-releases/docker-compose.sync-in-desktop-releases.yamlVous devez décommenter en fonction de ce dont vous avez besoin. La troisième intégration permet d'auto-héberger les applications de Sync-in en local, sans avoir recourt à Internet pour le téléchargement.

Enregistrez et fermez ce fichier une fois les modifications effectuées.

D. Configurer OnlyOffice

Si vous désirez activer OnlyOffice, vous devez ajouter le secret au fichier environment.yaml et activer l'include du fichier docker-compose.onlyoffice.yaml comme nous l'avons fait précédemment. En complément, vous devez aussi éditer le fichier suivant :

config/onlyoffice/docker-compose.onlyoffice.yamlVous devez spécifier le secret, en reprenant la même valeur que celle inscrite dans le fichier environment.yaml (attention à bien prendre le jeton pour OnlyOffice).

services:

onlyoffice:

image: onlyoffice/documentserver:9.0

container_name: onlyoffice

restart: always

environment:

- JWT_SECRET=<secret à indiquer>

- JWT_IN_BODY=true

- USE_UNAUTHORIZED_STORAGE=true

logging:

driver: json-file

options:

max-size: "25m"

max-file: "5"

networks:

- sync_in_networkC'est la seule modification à apporter dans ce fichier.

E. Connexion HTTPS à Sync-in

Il est fortement recommandé d'utiliser une connexion HTTPS pour accéder à votre instance Sync-in. Bien que ce soit facultatif pour simplement tester la solution.

Pour publier l'application avec un reverse proxy, vous avez deux options principales :

- Exploiter le Nginx en tant que reverse proxy (interne au projet, donc)

- Exploiter un reverse proxy externe, comme une autre instance Nginx, Traefik ou encore HAproxy.

Au-delà de ce composant applicatif, vous avez besoin d'un certificat TLS. Vous pouvez l'obtenir avec Let's Encrypt, une autre autorité de certification publique, ou encore une autorité de certification d'entreprise (peut-être pas le plus pertinent) ou un certificat auto-signé.

Pour cette démonstration, nous allons utiliser les outils à notre disposition : le conteneur Nginx du projet et un certificat auto-signé. Si vous apportez votre propre certificat, la procédure reste la même, sauf que vous n'aurez pas à faire la commande de création du certificat (mais générer une demande CSR à la place).

Nous devons apporter un ensemble de modifications à la configuration.

La première étape consiste à créer un répertoire pour stocker les répertoires :

sudo mkdir /opt/docker-compose/sync-in-docker/config/nginx/certsPositionnez-vous dans le répertoire certs que nous venons de créer. Puis, exécutez la commande suivante pour générer une clé privée (sync-in.key) et un certificat TLS auto-signé (sync-in.crt).

sudo openssl req -x509 -nodes -days 365 -newkey rsa:4096 -keyout sync-in.key -out sync-in.crtVous disposez des fichiers nécessaires pour la connexion HTTPS, mais ils doivent être accessibles depuis le conteneur Nginx. Pour cela, éditez ce fichier :

sudo nano config/nginx/docker-compose.nginx.yamlIci, vous devez ajouter un point de montage supplémentaire pour ./certs. Ce n'est pas tout : par défaut, seul le port 80 de ce conteneur est exposé, ce qui n'est pas suffisant pour un accès en HTTPS, donc nous allons aussi exposer le port 443. Soit, ces modifications à effectuer :

services:

nginx:

image: nginx:alpine

container_name: nginx

restart: always

volumes:

- ./nginx.conf:/etc/nginx/conf.d/default.conf

- ./onlyoffice.conf:/etc/nginx/onlyoffice.conf

- ./certs:/etc/ssl/certs

ports:

- "80:80"

- "443:443"

logging:

driver: json-file

options:

max-size: "25m"

max-file: "5"

depends_on:

- sync_in

networks:

- sync_in_networkSauvegardez et fermez ce fichier.

Vous devez aussi modifier le fichier de configuration de Nginx pour configurer l'accès HTTPS.

sudo nano config/nginx/nginx.confLes lignes sont déjà là. Il suffit de les décommenter. De plus, ajustez les noms du domaine, du certificat et de la clé privée. Ici, nous conservons l'accès en HTTP (80), mais il pourrait être retiré ou une redirection automatique HTTP vers HTTPS pourrait être intégrée (il s'agit-là de la configuration purement liée à Nginx).

server {

listen 80;

listen 443 ssl http2;

server_name sync-in.it-connect.local ;

ssl_certificate /etc/ssl/certs/sync-in.crt;

ssl_certificate_key /etc/ssl/certs/sync-in.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 1h;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305';

ssl_ecdh_curve X25519:prime256v1;Si vous souhaitez activer la prise en charge d'OnlyOffice, pensez également à décommenter cette ligne pour inclure le fichier de configuration propre à OnlyOffice.

include onlyoffice.conf;Enregistrez et sauvegardez. Vous n'avez plus qu'à lancer la construction du projet !

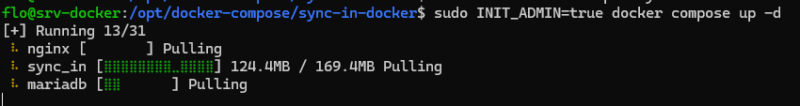

F. Lancer la construction du projet

Désormais, il est temps de lancer la construction du projet ! La commande ci-dessous sert à initialiser l'instance Sync-in en créant le compte administrateur par défaut (identifiant et mot de passe : sync-in). Ce compte devra être personnalisé par la suite.

sudo INIT_ADMIN=true docker compose up -dPour créer un administrateur personnalisé dès le départ, utilisez cette syntaxe :

INIT_ADMIN=true INIT_ADMIN_LOGIN='superadmin' INIT_ADMIN_PASSWORD='MotDePasse' docker compose up -dPatientez pendant la construction du projet. Vous pouvez suivre les journaux de tous les conteneurs du projet grâce à la commande suivante :

sudo docker compose logs -f --tail 100

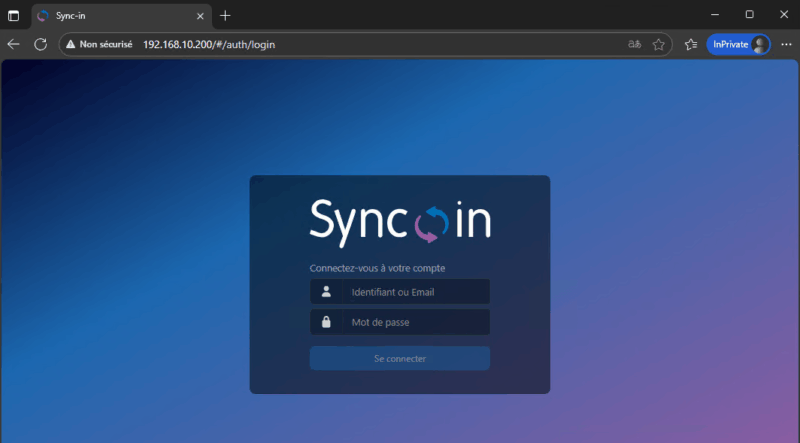

Vous devriez voir passer une ligne spécifiant que le serveur est en écoute. À partir de ce moment-là, tentez une connexion à l'application !

sync-in | [2025-08-22 14:45:05] INFO (64): [NestApplication] Nest application successfully started

sync-in | [2025-08-22 14:45:05] INFO (64): [HTTP] Server listening at http://127.0.0.1:8080Sur quelle adresse allez-vous me dire ? Tout dépend de votre déploiement :

http://192.168.10.200:8080: sur le port 8080 si vous avez déployé Sync-in sans le reverse proxy, car c'est ce port qui est exposé.http://192.168.10.200: sur le port 80 (HTTP) si vous avez le conteneur Nginx sans configurer le HTTPS.https://sync-in.it-connect.local: en HTTPS sur le nom de domaine retenu, si vous avez fait la configuration complète avec HTTPS (il y aura juste un avertissement dans le cas où un certificat auto-signé a été utilisé).

Connectez-vous avec le compte administrateur.

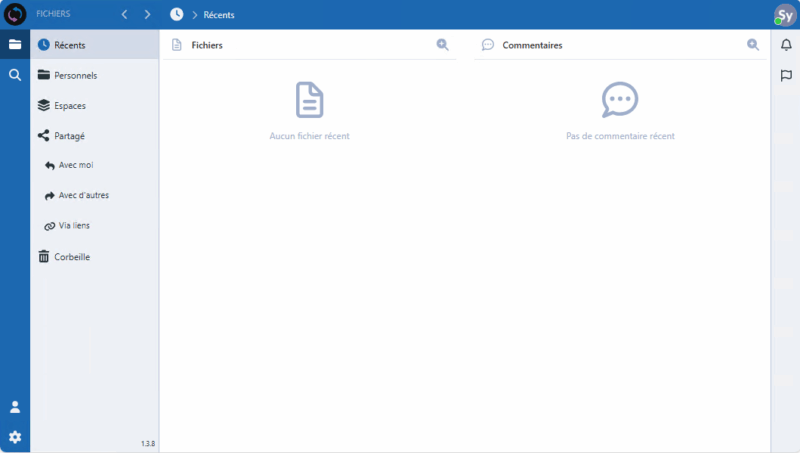

Bienvenue sur Sync-in ! Votre plateforme de stockage de fichiers est déployée !

IV. Prise en main de Sync-in

Découvrons rapidement l'interface Sync-in et quelques actions d'administration. Je vous encourage à regarder ma vidéo YouTube pour avoir un aperçu plus complet sur l'utilisation de Sync-in.

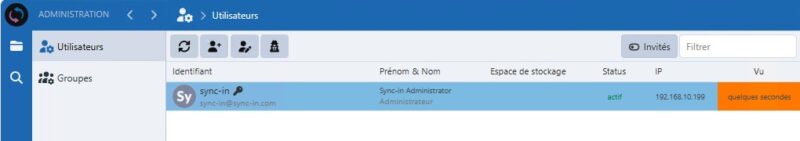

A. Les utilisateurs et les groupes

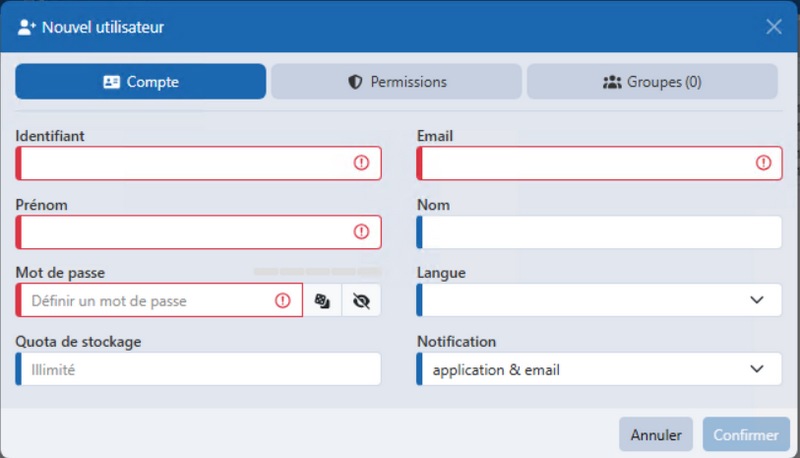

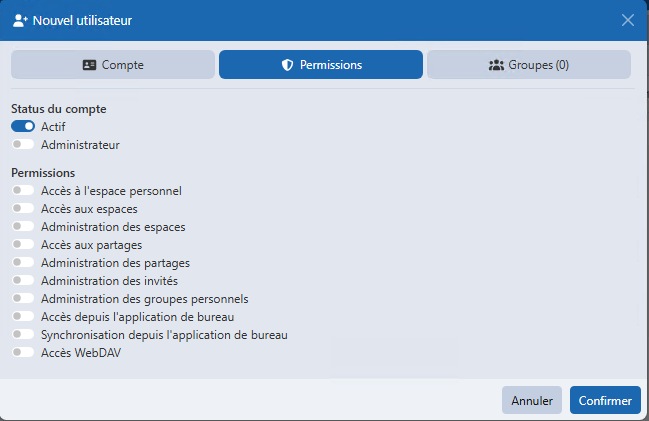

Suite à l'installation, il est fortement recommandé de personnaliser le compte administrateur (à minima changement du mot de passe). Sync-in offre la possibilité de créer des comptes utilisateurs et de gérer des groupes. La bonne pratique est d'attribuer les permissions aux groupes, plutôt qu'à des utilisateurs.

Chaque utilisateur dispose d'une fiche complète, avec éventuellement, un quota. Même si ce n'est pas visible ici, l'utilisateur peut aussi définir un avatar pour son profil. Sync-in dispose d'une fonctionnalité pour effectuer une liaison avec un annuaire LDAP (comme l'Active Directory), ce qui correspond à un besoin réel des entreprises.

Chaque compte utilisateur à des permissions au niveau de l'application. Elles régissent ce qu'il peut faire et ce qu'il n'a pas le droit de faire. C'est intéressant en termes de flexibilité, car tous les utilisateurs n'ont pas obligatoirement accès à toutes les fonctionnalités de Sync-in. Par contre, c'est à double tranchant : si vous partagez un fichier avec un utilisateur qui n'a pas accès aux partages, il ne pourra pas y accéder.

Pour le moment, il manque la possibilité de pouvoir activer et configurer l'authentification MFA sur son compte. Cette fonctionnalité est prévue pour une prochaine version de Sync-in.

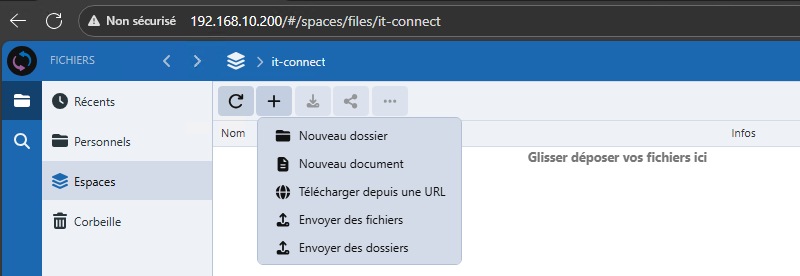

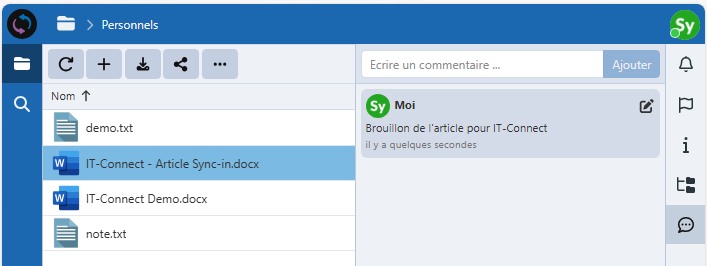

B. Stocker et partager des données

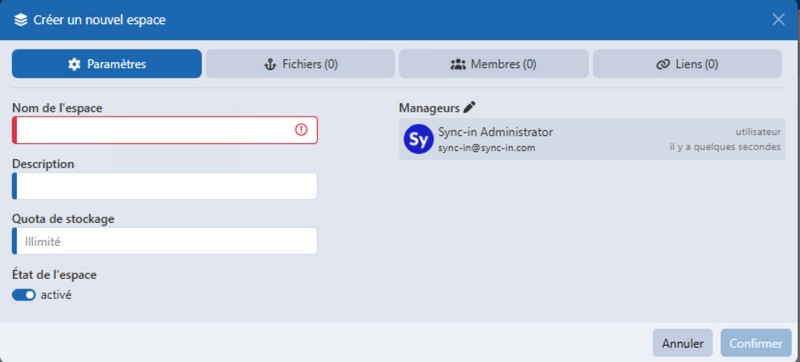

Dans Sync-in, un utilisateur peut stocker ses fichiers dans son espace personnel (visible uniquement par lui) ou dans un Espace, c'est-à-dire un espace de stockage collaboratif. Il peut aussi accéder à un fichier situé dans un espace personnel, sous réserve que ce dernier ait été partagé avec lui par le propriétaire (ou un utilisateur disposant des autorisations nécessaires).

Sync-in est une plateforme collaborative axée sur le partage de données. À ce titre, il est judicieux d'exploiter la fonctionnalité d'espace pour, par exemple, créer un espace pour chaque service d'une entreprise. Chaque espace dispose de ses propriétés et de ses membres. Il est aussi envisageable de créer un espace dédié à un projet.

Les utilisateurs disposant des permissions nécessaires pourront ajouter des fichiers et des dossiers à cet espace. Un utilisateur peut avoir le droit de lire et d'écrire, tandis qu'un autre peut être limité à de la lecture seule.

Avec Sync-in, vous pouvez partager un espace complet, un dossier ou un simple fichier, tout en définissant des permissions fines. Lors d’un partage, vous choisissez, par exemple, si le destinataire a, lui aussi, le droit de re-partager ce contenu.

Cela peut sembler risqué, puisqu’un fichier pourrait circuler vers des tiers non prévus initialement. Mais Sync-in supprime cette zone d’ombre : vous conservez en permanence une visibilité sur l’arborescence des partages qui en découlent (la fameuse imbrication des partages), et vous gardez la main pour gérer ou révoquer ces partages secondaires. Un mix pertinent entre flexibilité et maîtrise sur la diffusion de vos données.

C. Édition en ligne de documents

L'intégration de la suite open source OnlyOffice permet de consulter et éditer des documents directement depuis son navigateur web. Vous pouvez créer des documents de différents types : texte simple, Word, Excel, PowerPoint et la même chose avec les formats Open Document (LibreOffice). OnlyOffice prend aussi en charge la collaboration en temps réel sur un document.

Que ce soit sur un fichier ou un dossier, vous pouvez associer des commentaires. Cette fonctionnalité, stockée comme métadonnée pour chaque élément, favorise la collaboration dans Sync-in.

D. La recherche de documents

La recherche de Sync-in s’appuie sur un moteur full-text performant, capable d’explorer le contenu de vos fichiers (documents Office, PDF, pages HTML, etc.). Elle permet de retrouver rapidement les informations grâce à des mots-clés, sans se limiter aux titres des documents. Pour activer ce mode, il faut appuyer sur l'icône représentant un "A" dans la fonction de recherche.

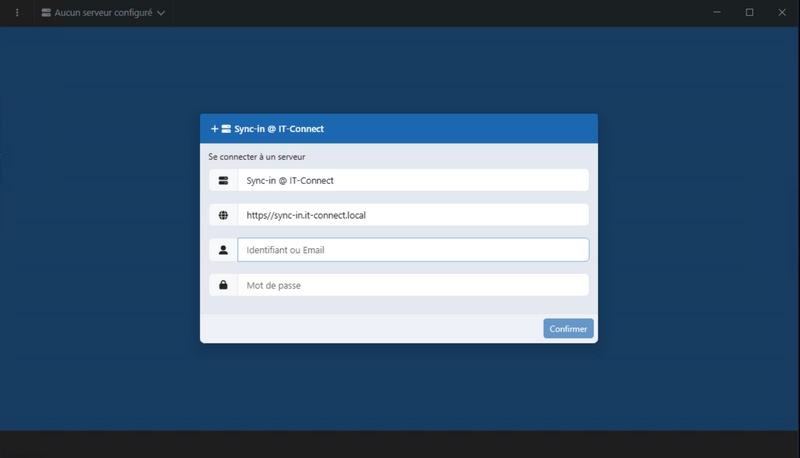

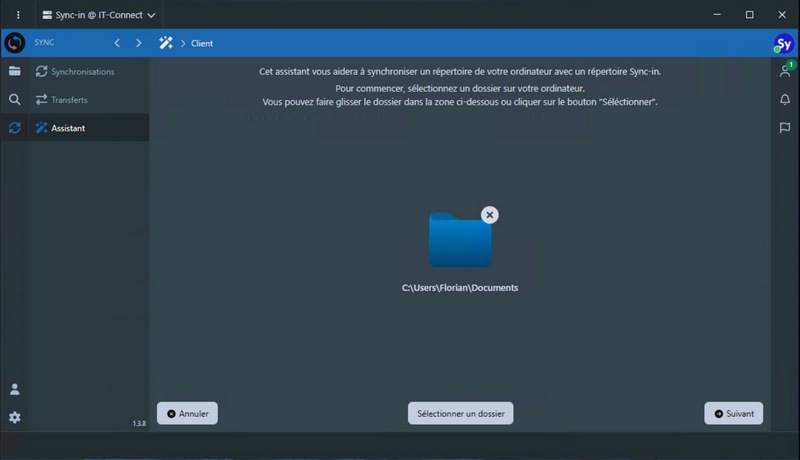

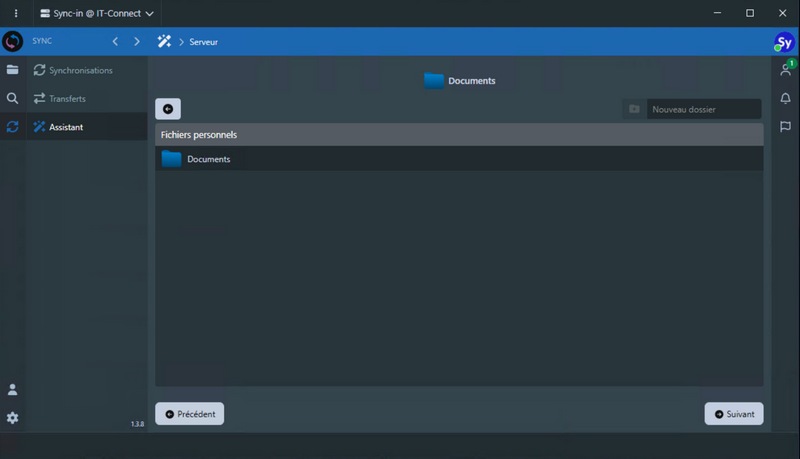

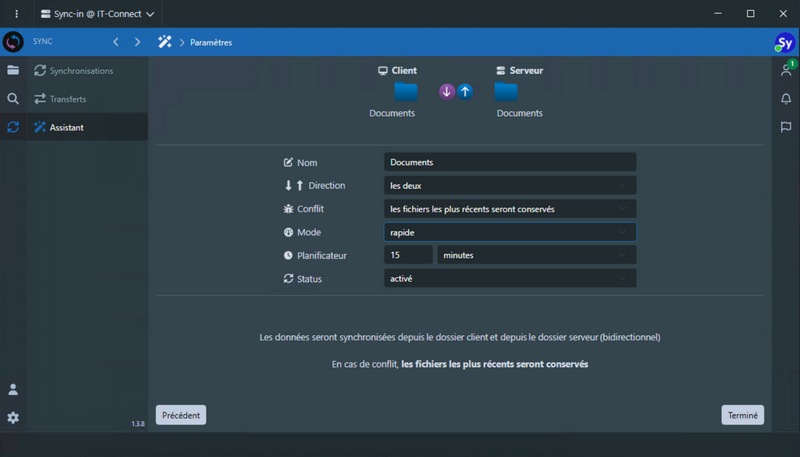

E. L'application Sync-in pour Windows

Sync-in propose des applications pour les différents systèmes d'exploitation, y compris Windows. L'application s'installe en quelques clics grâce à un assistant prêt à l'emploi et elle peut établir une connexion à plusieurs serveurs Sync-in.

L'application Sync-in se présente comme un client lourd qui offre l'accès aux fonctionnalités complètes de la solution. Il y a la possibilité de créer des partenariats de synchronisation unidirectionnels ou bidirectionnels. Par exemple, un utilisateur peut synchroniser le dossier "Documents" de sa session avec son espace personnel Sync-in.

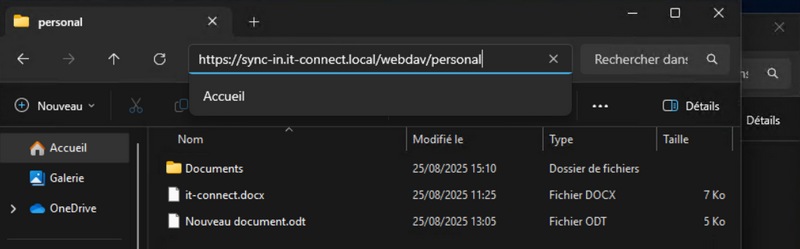

Une autre approche consiste à monter l'espace de stockage Sync-in directement en tant que lecteur WebDAV dans Windows, en ajoutant un nouvel emplacement réseau (vers : https://sync-in.it-connect.local/webdav). Plusieurs dossiers nommés personal, shares, spaces et trash donne accès à vos différents espaces depuis l'Explorateur de Windows.

Note : un certificat TLS valide (non auto-signé) est nécessaire sur Windows 11 pour accéder en WebDAV au serveur Sync-in. Sinon, il faut bidouiller, mais ce n'est pas l'idéal.

V. Conclusion

Sync-in se distingue de ses aînés, nextCloud et ownCloud, en se présentant comme une alternative performante et axée sur le contrôle des données. Son système d’espaces collaboratifs, d’ancrage et de gestion granulaire des permissions en fait un outil adapté pour les équipes et les entreprises.

En suivant ce tutoriel, vous devriez être en mesure d'effectuer l'installation de Sync-in pour commencer à l'expérimenter par vous-même. Je vous encourage à consulter la documentation pour approfondir le sujet.

Johan est à la recherche de sponsors pour pérenniser la plateforme. Un second développeur va d'ailleurs lui prêter main forte désormais. De votre côté, si vous souhaitez l’accompagner dans cette aventure, n’hésitez pas à le contacter.

Qu'en pensez-vous ? Nous attendons vos réactions en commentaire !

TypeScript n’est pas plus sécurisé et moderne que PHP. Il est plus récent et à la mode 😉

Merci pour l’article !

PHP : CVE (711) : https://www.cvedetails.com/version-list/74/128/1/PHP-PHP.html

TYPESCRIPT: CVE(1) : https://www.cvedetails.com/version-list/26/136185/1/Microsoft-Typescript.html

Je préfère la mode alors ! 😉

Bonjour, comme toujours super video merci pour le travail.

il y a de la sync avec les téléphones (Iphone.android ) comme avec nextcloud ?

Tout est là 🙂 -> https://sync-in.com/fr/docs/user-guide/mobile_apps

Merci pour l’info,

Cela fonction parfaitement sur mon réseau local.

Lorsque je passe par mon HAProxy de mon opensense pas de probleme pour arriver sur Sync-in en https mais impossible d’ouvrir les fichiers avec onlyoffice … une idée d’ou peux venir le probleme…

Pareil avec un Nginx Proxy Manager, impossible d’utiliser onlyoffice.

Bonjour, nous avons des soucis pour l’authentification sur un Active Directory. Des retours?

bonjour

j’ai la version qui permet le 2FA mais il faut je pense modifier le fichier environment.yaml en rajoutant l’option toptp

je ne sais pas faire . L’avez vous mis en place ? pouvez vous m’aider afin de securiser l’accés de mes clients ?

merci

en fait j’ai la version 1.5.0 de sync in installé sur un raspberry PI 5 – c est pour cette raison que le 2FA ne fonctionne pas.

Lorsque je fais une vérification de version il ne me propose pas d’upgrader à la dernière version qui est la 1.8.1

comment peut on faire pour forcer l’installation de la nouvelle version ? merci